更新时间:2024-07-02

1功能简介

1.1应用场景

ARP攻击是指攻击者利用ARP协议的缺陷,发送ARP响应报文,把网关对应的MAC地址变成欺骗的MAC地址,从而导致网络中断或数据劫持的目的。为了避免此类攻击对无线网络安全性造成威胁,可以通过开启ARP防御功能来进行有效防御。

1.2适用版本

以下相关功能配置均基于 NMC3.13.0版本。

1.3配置思路

在【安全配置】-【流量安全】-【流量劫持防御】-【ARP防御】-【控制器ARP防御】中开启。

2 配置步骤

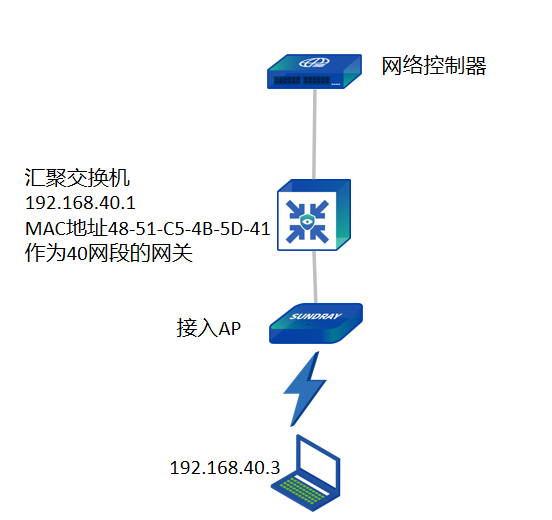

2.1 网络拓扑

2.2拓扑描述

控制器做出口,下接汇聚交换机,汇聚交换机作为无线终端的网关,通过ARP防御实现当检测到发到控制器的ARP报文不是与之对应的绑定关系时会丢弃报文,避免ARP攻击。

2.3 控制器ARP防御

控制器ARP防御支持网关ARP防御功能,确保控制器网络安全。在【安全配置】-【流量安全】-【流量劫持防御】-【ARP防御】-【控制器ARP防御】中开启

网关防御欺骗防御支持将配置网关mac和ip的绑定关系,可以有效遏制这种攻击。适用于集中转发环境。

3效果 演示

3.1 效果展示

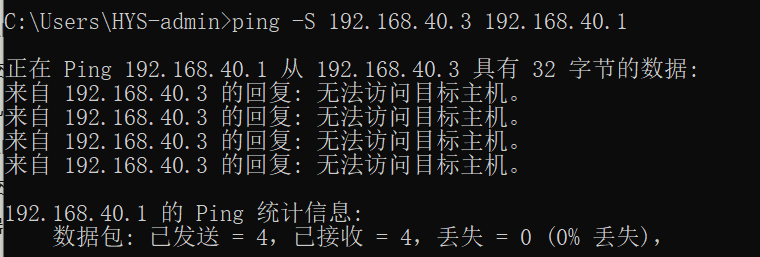

当网关IP和错误的MAC地址绑定时,当连接上集中转发的无线终端当访问网关时,无线终端192.168.40.3访问不到网关192.168.40.1,这是因为无线终端发送ARP请求时,控制器检测到请求报文里网关的IP/MAC跟绑定的对应关系对应不上时会丢弃报文。

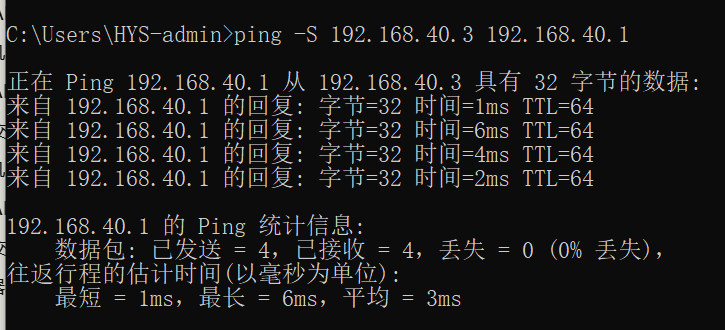

只有在当网关IP绑定的MAC地址是网关交换机的MAC地址时,无线终端才可以正常访问到网关。

所以,在实际环境中,为了防止网络里遭受ARP攻击,可以把网络里受信任的网关IP和MAC绑定起来,可以有效的避免有人伪造网关,发起ARP攻击。