更新时间:2024-06-28

1功能简介

1.1应用场景

访问控制策略可以对用户角色访问的服务(https、TCP)或者应用(抖音、王者荣耀)进行放通或者不放通。

NMC会给每一个接入无线认证、接入点有线认证、网关有线认证的用户分配角色,也可以通过权限规则给部分用户分配不同的角色,通过角色调用访问控制策略,实现对不同的认证策略或用户进行上网行为控制。支持以下几个条件控制:

服务/应用 + 方向[用户发起/用户接收] + 目的地址 + 时间计划 + 动作[允许、拒绝]

1.2适用版本

NMC3.13.0

1.3配置思路

1、更新识别库版本

2、启用应用识别功能控制

3、新增访问控制策略

4、用户角色调用访问控制策略

5、启用本地转发识别控制策略

6、SSID关联对应角色

2注意事项

2.1业务影响范围

1、启用原本禁用的应用识别服务需要重启NMC才生效,见章节3.3说明。

2、访问控制策略配置不当会影响用户上网权限,甚至会引起断网,建议添加新SSID测试限制策略,测试没问题再应用在业务SSID上。

2.2配置注意事项

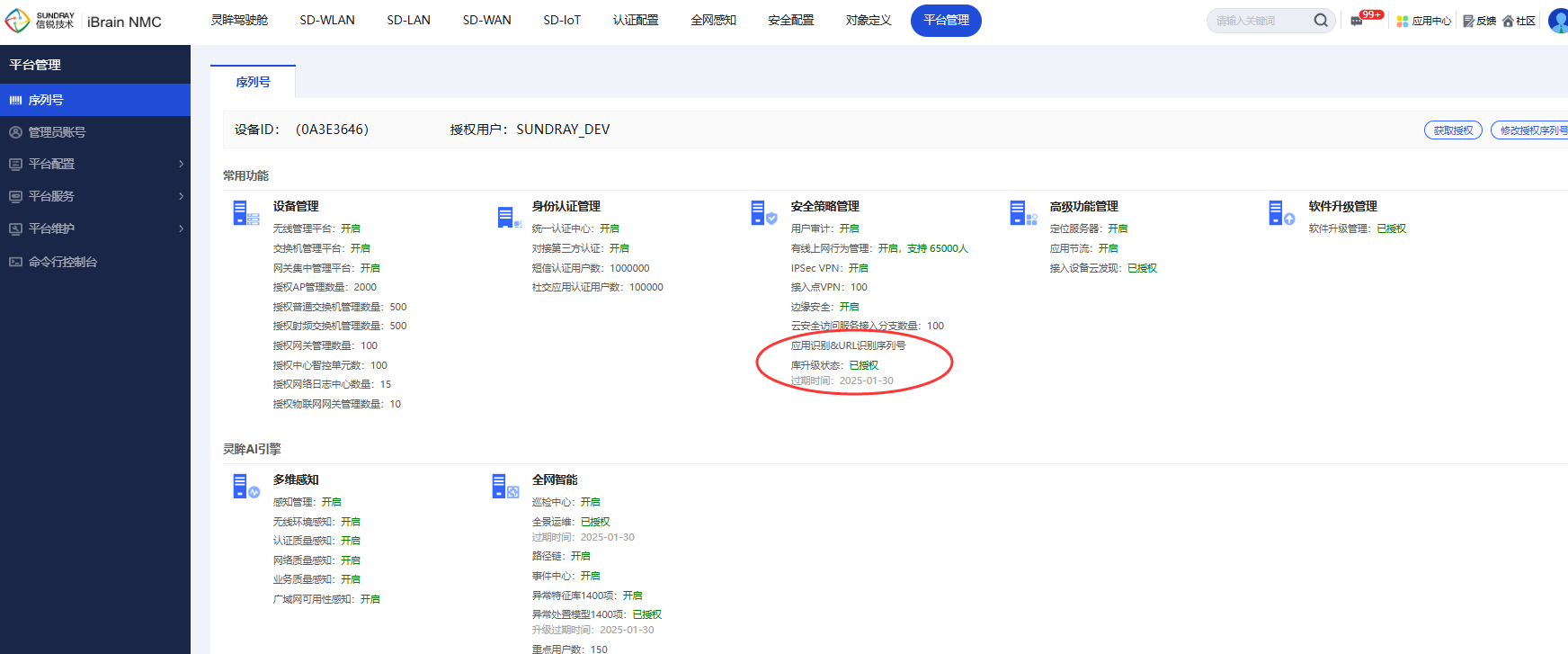

1、配置访问控制策略不需要授权序列号,但URL分类库和应用特征识别库版本更新需要“应用识别&URL识别序列号”在有效期内。基于应用的访问控制策略要能精准识别到应用并进行控制,需要URL分类库和应用特征识别库能即时更新到最新版本。详情见章节3.2。

2、无线访问控制策略从上往下匹配,一旦匹配到就执行当前条目策略,不再往下匹配,可以通过上移或下移调整顺序。

3、无线访问控制策略默认最后一条隐藏条目是放通所有(permit any)。

4、当一个无线访问控制策略里同时包含基于服务和基于应用的规则时,建议基于应用的规则要放在前面。

5、测试策略是否生效前,请在【灵眸驾驶舱-状态概览-终端-在线用户】中将测试账号注销,让其重新连接确保角色匹配正确后,再测试策略是否生效。

3配置步骤

3.1网络环境

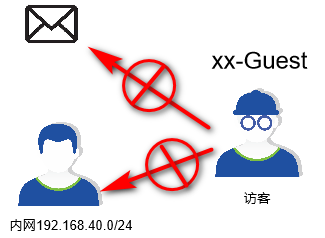

本文档示例网络需求如下,访客无线xx-Guest,需要禁止访客访问内网网段192.168.40.0/24,同时禁止访客访问邮件相关应用。

3.2更新识别库版本

如果不做基于应用的策略,只做基于服务的策略,本步骤可以省略。

最新库能够保证URL分类和应用识别的准确性及全面性,防止误判、漏判影响网络访问。如果“应用识别&URL识别序列号”过期,不会影响配置基于应用的访问控制策略,只是无法识别到较新的应用,从而可能引起访问控制策略无法拦截和放通部分新的应用。

1、在【平台管理-序列号】检查“应用识别&URL识别序列号”是否有效。

2、在【平台管理-平台维护-系统更新】检查“URL分类库”、“应用特征识别库”的最新版本是否更新到最新(最新版本就是当前版本)。

3.3启用应用识别功能控制

如果不做基于应用的策略,只做基于服务的策略,本步骤可以省略。

在【SD-WAN-分支服务配置】里,选择对应的分支控制器,启用“应用识别功能控制”。

PS:如果服务之前的状态是“禁用服务”,开启后需要重启设备才能生效。如果之前的状态是“关闭”,开启后不需要重启设备。

3.4新增访问控制策略

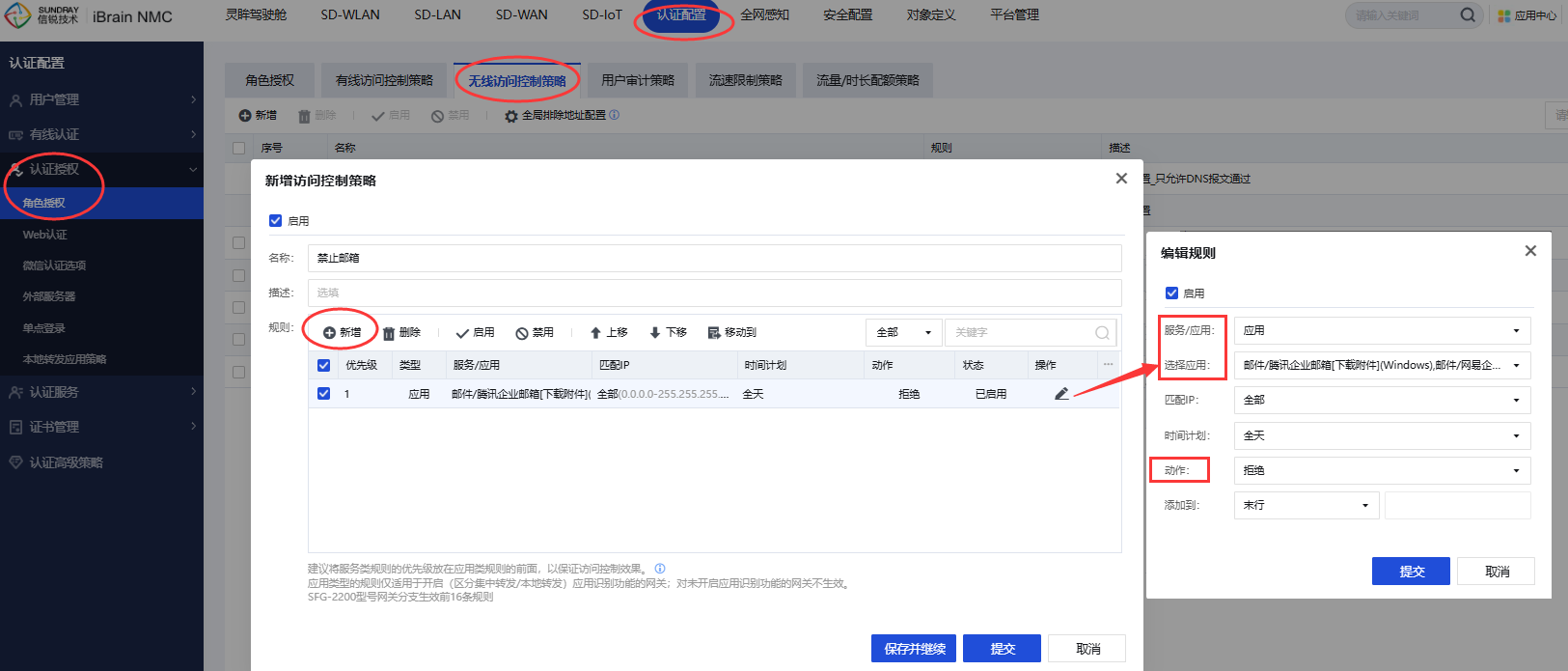

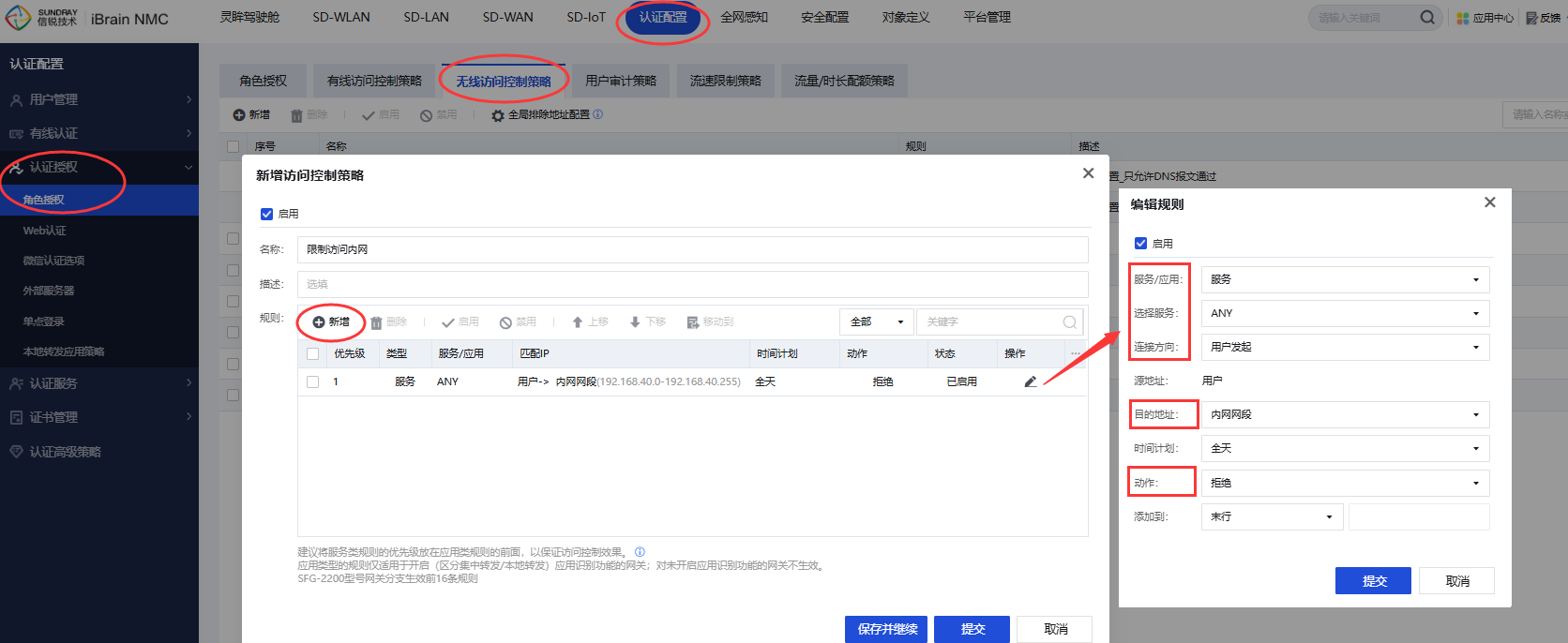

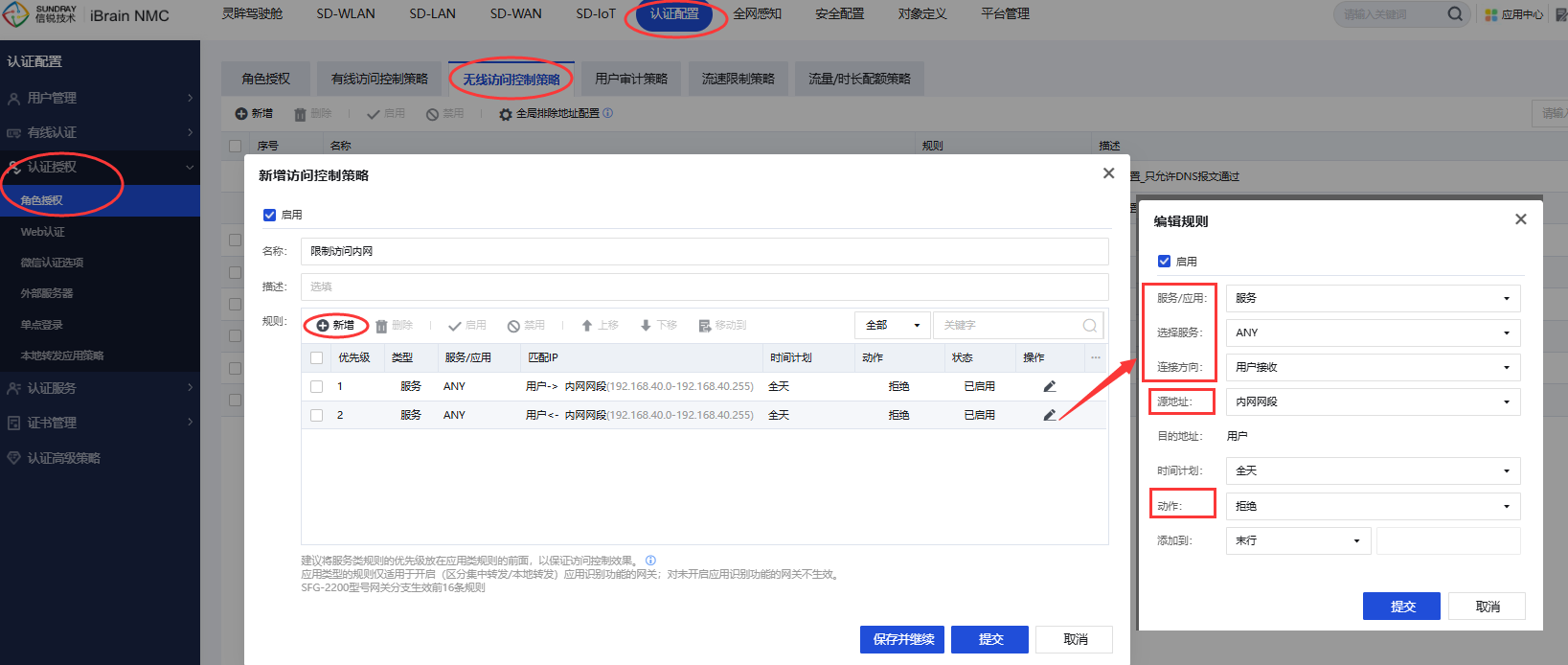

在【认证配置-认证授权-角色授权-无线访问控制策略】新增访问控制策略规则。

1、拒绝邮箱策略

如下图,新增规则,在“服务/应用”选择应用,“选择应用”勾选需要拒绝访问的应用邮箱等,“动作”选择拒绝。其他保持默认。

PS:章节3.3未启用“应用识别功能控制”,“服务/应用”将无法选择应用。

2、拒绝内网网段策略

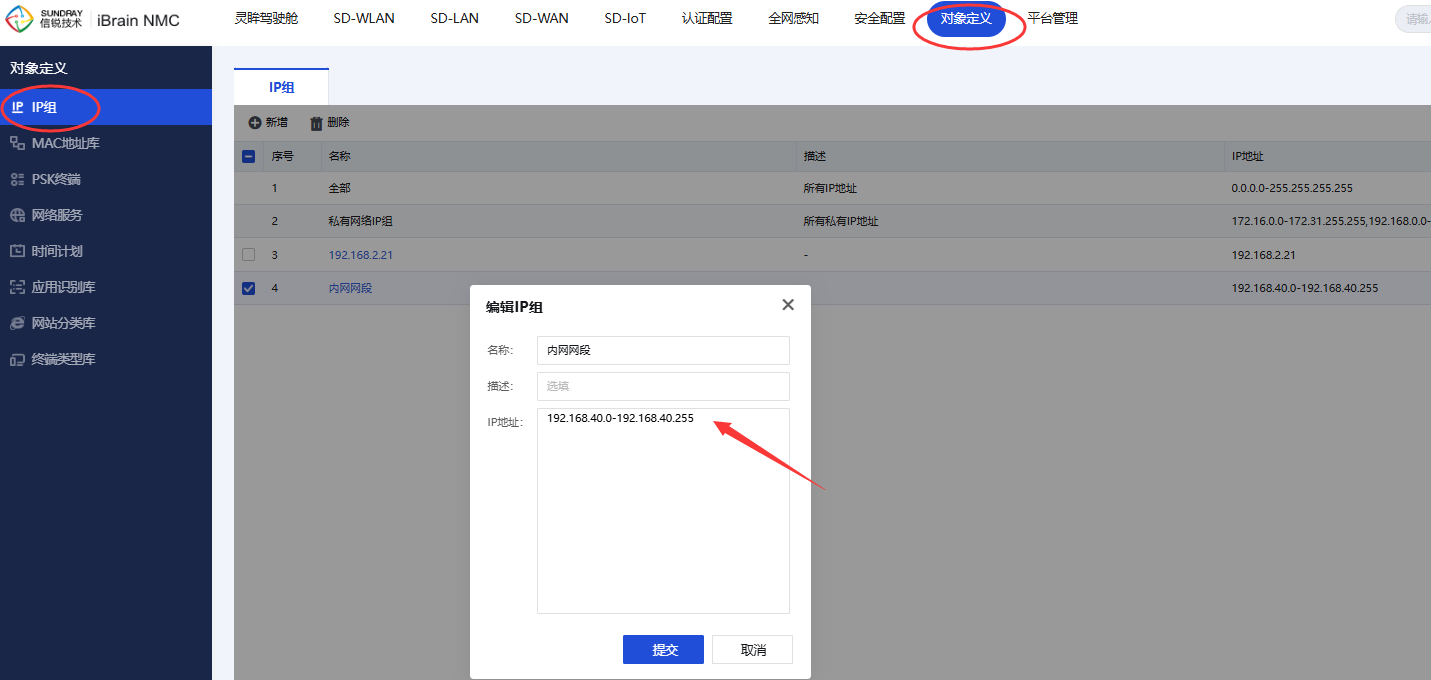

在【对象定义-IP组】新增内网网段组。

拒绝访问内网网段策略如下规则设置:

| 选项 |

服务/应用 |

选择服务 |

连接方向 |

目的地址/源地址 |

动作 |

其他 |

| 条目1 |

服务 |

ANY |

用户发起 |

内网IP组 |

拒绝 |

保持默认 |

| 条目2 |

服务 |

ANY |

用户接收 |

内网IP组 |

拒绝 |

保持默认 |

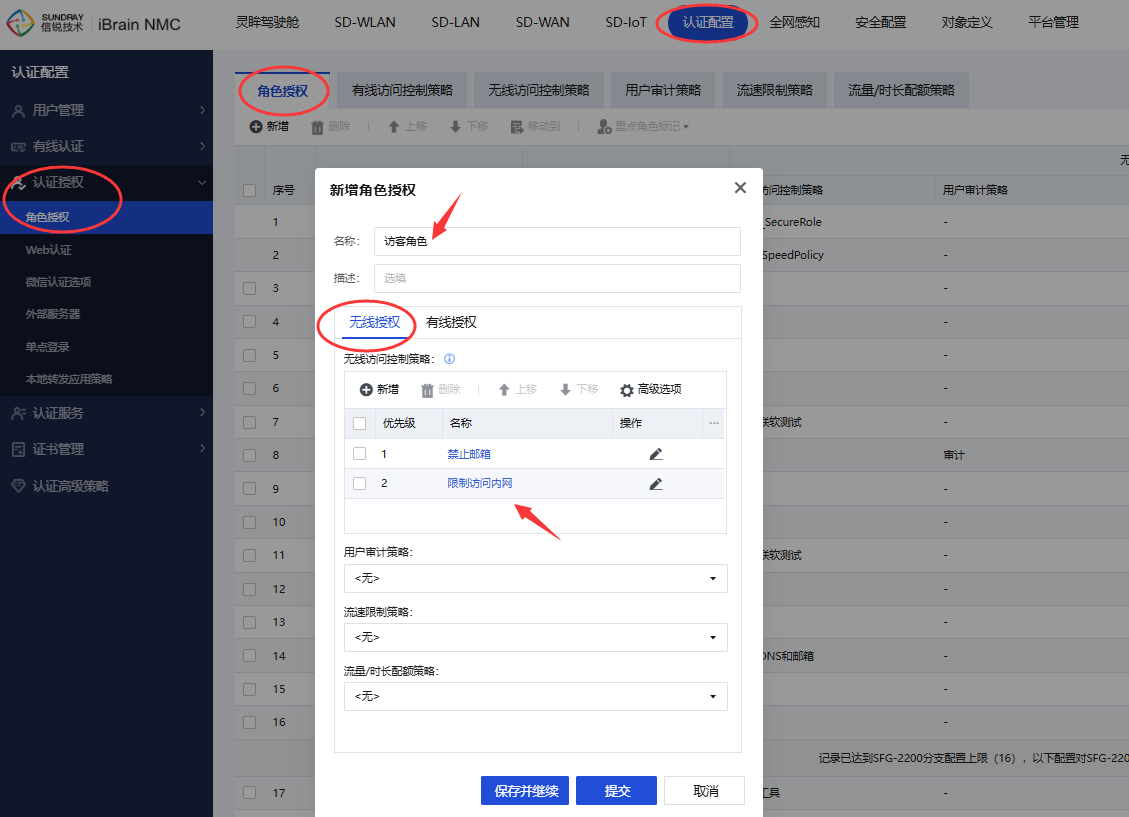

3.5角色调用访问控制策略

在【认证配置-认证授权-角色授权-角色授权】新增角色并输入名称,在无线授权里“无线访问控制策略”新增,选择章节3.4创建的访问控制策略,应用的策略放在最前面,服务的策略放在后面。

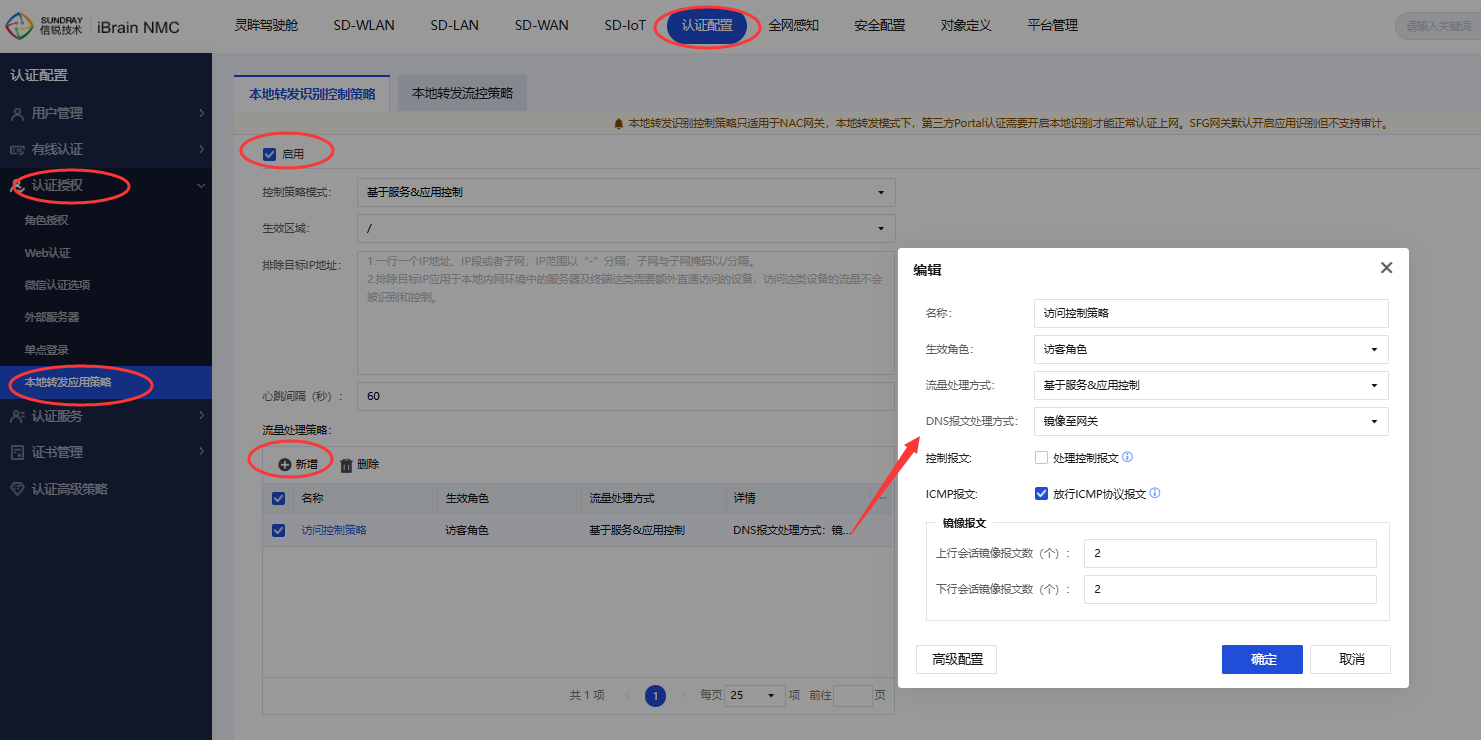

3.6启用本地转发识别控制

在【认证配置-认证授权-本地转发应用控制-本地转发识别控制策略】勾选启用,在“流量处理策略”点击新增,设置策略名称,“生效角色”选择章节3.5新增的角色,“流量处理方式”选择基于服务&应用控制。其他可以保持默认。

注意:本地转发识别控制策略只适用于NAC网关,本地转发模式下,第三方Portal认证需要开启本地识别才能正常认证上网。SFG网关默认开启应用识别但不支持审计。

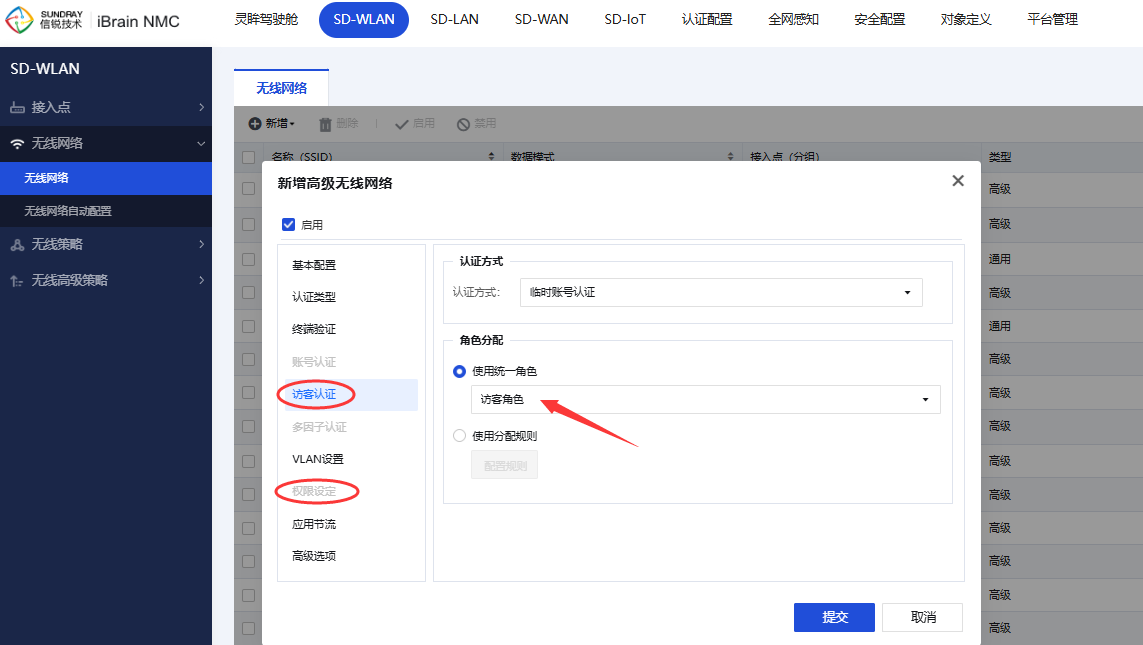

3.7SSID关联角色

在【SD-WLAN-无线网络-无线网络】编辑要做访问控制策略的SSID,在“权限设定”或“访客认证”选择章节3.5新增的角色。

访客认证的SSID关联角色是在“访客认证”,其余认证方式的SSID关联角色是在“权限设定”。

3.8效果演示

1、连接章节3.7关联限制角色的SSID,在【灵眸驾驶舱-状态概览-终端-在线用户】查看。如未匹配上,请注销测试用户,让其重新连接匹配角色。

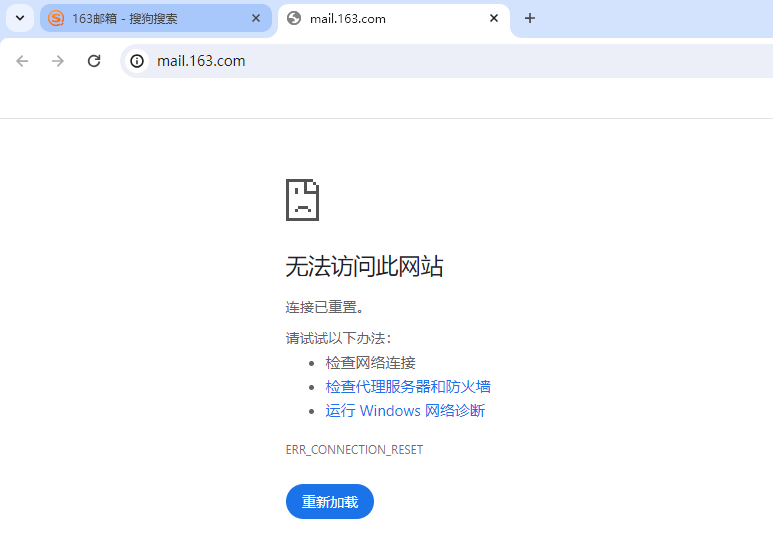

2、测试拒绝访问应用是否生效:打开拒绝访问的邮箱域名,无法正常访问,取消限制后可以正常访问邮箱。(在角色里删除无线访问控制策略后会立即生效,用户不需要断开重连)

注意:如果测试不生效,请在【在线用户】将测试账号注销,让其重新连接确保角色匹配正确后,再测试策略是否生效,防止用户依然匹配的是调用访问控制策略之前的权限。

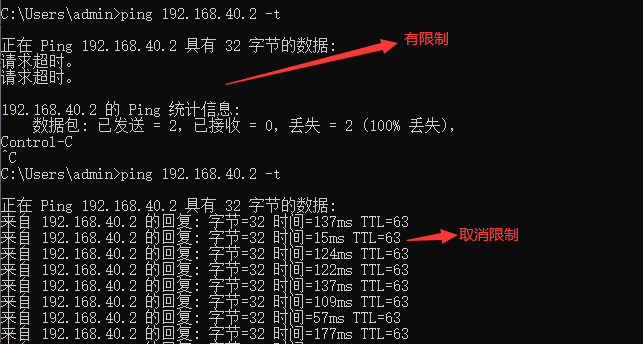

3、测试拒绝访问内网网段是否生效:访客终端ping内网用户IP如192.168.40.2不通,取消限制ping通了。

4常用策略配置示例

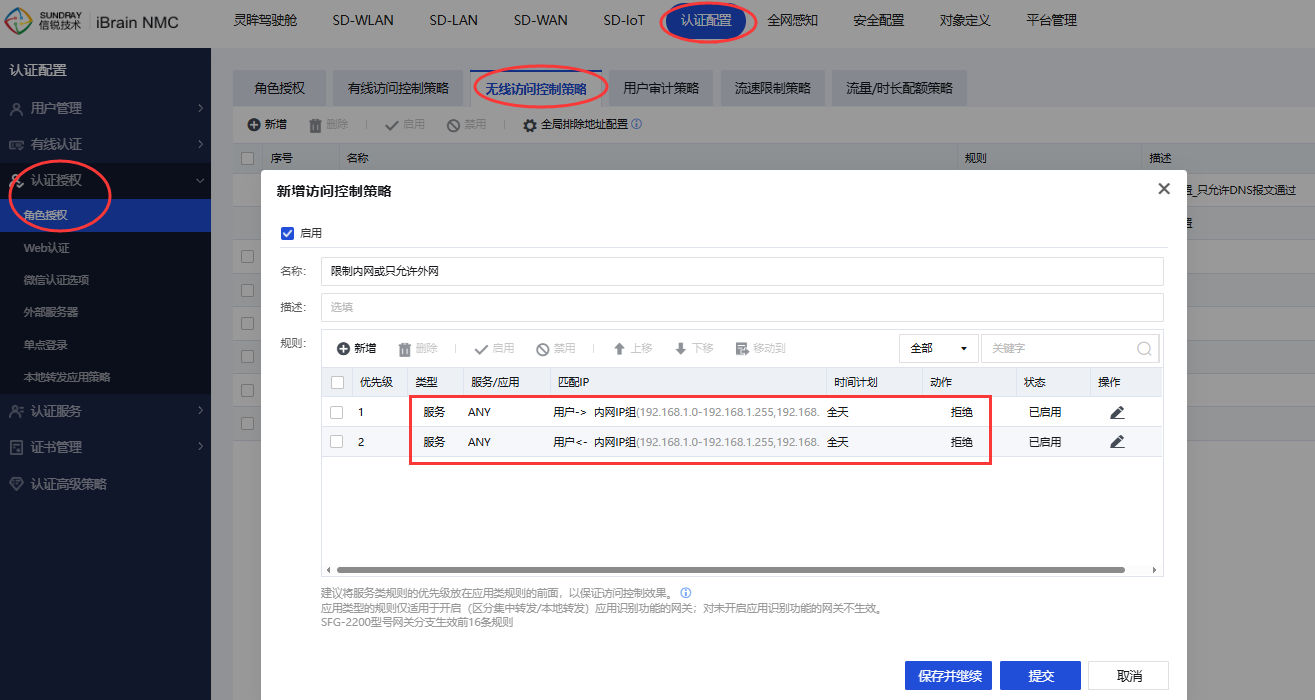

4.1禁止外网/只允许内网示例

需求:设置无线用户禁止访问外网或只允许访问内网。配置如下:

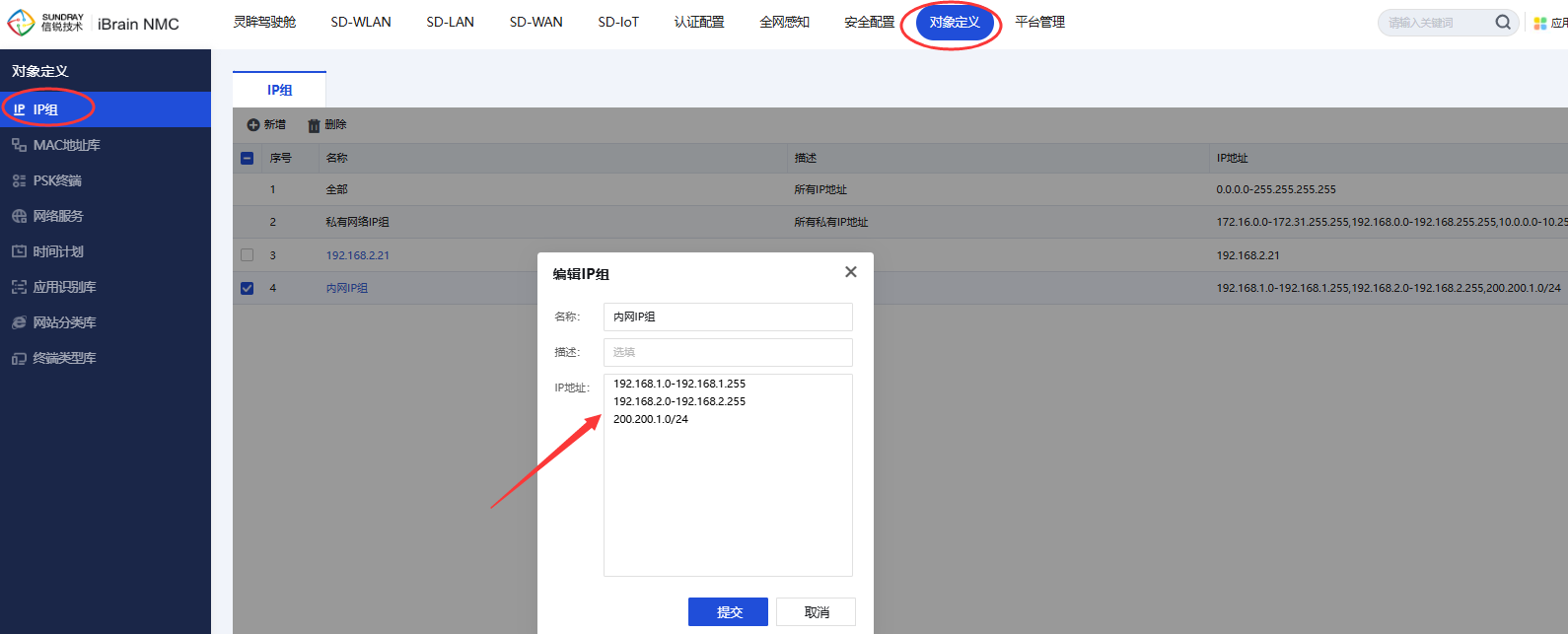

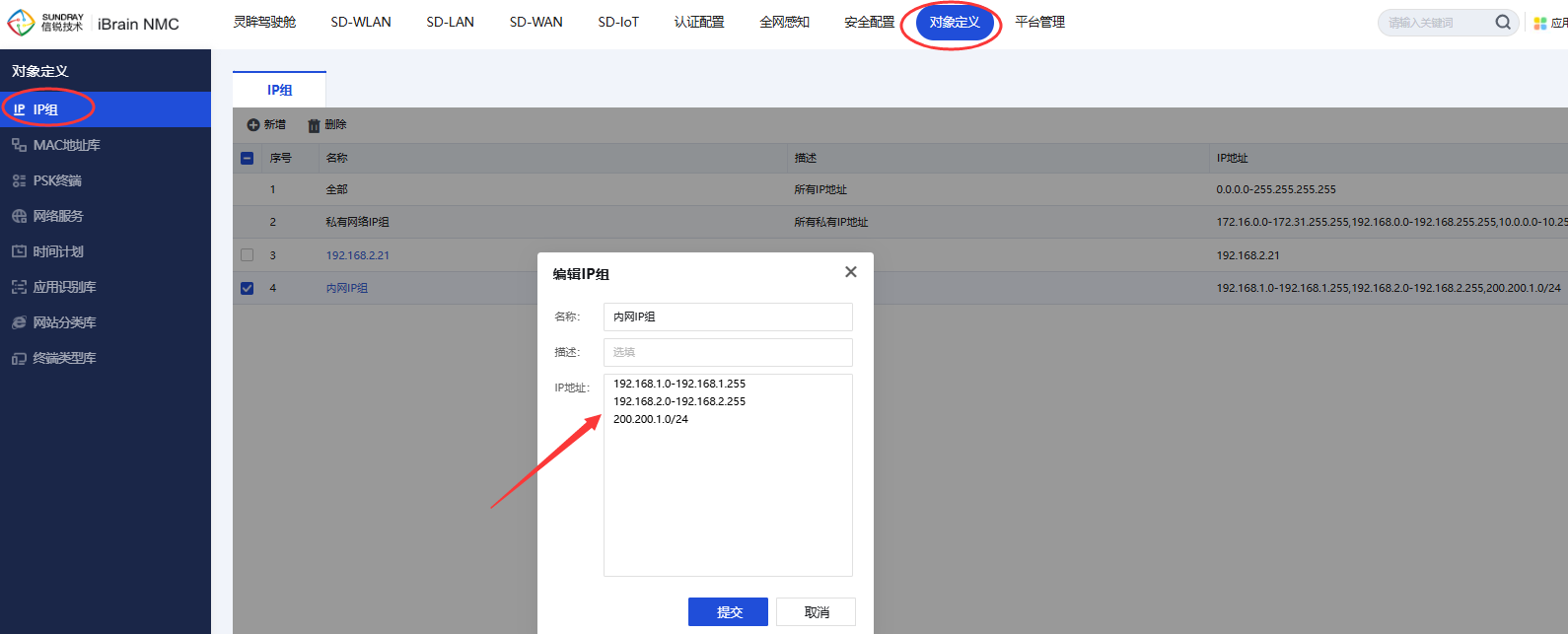

第一步、添加内网IP组:在【对象定义-IP组】新增内网IP组。

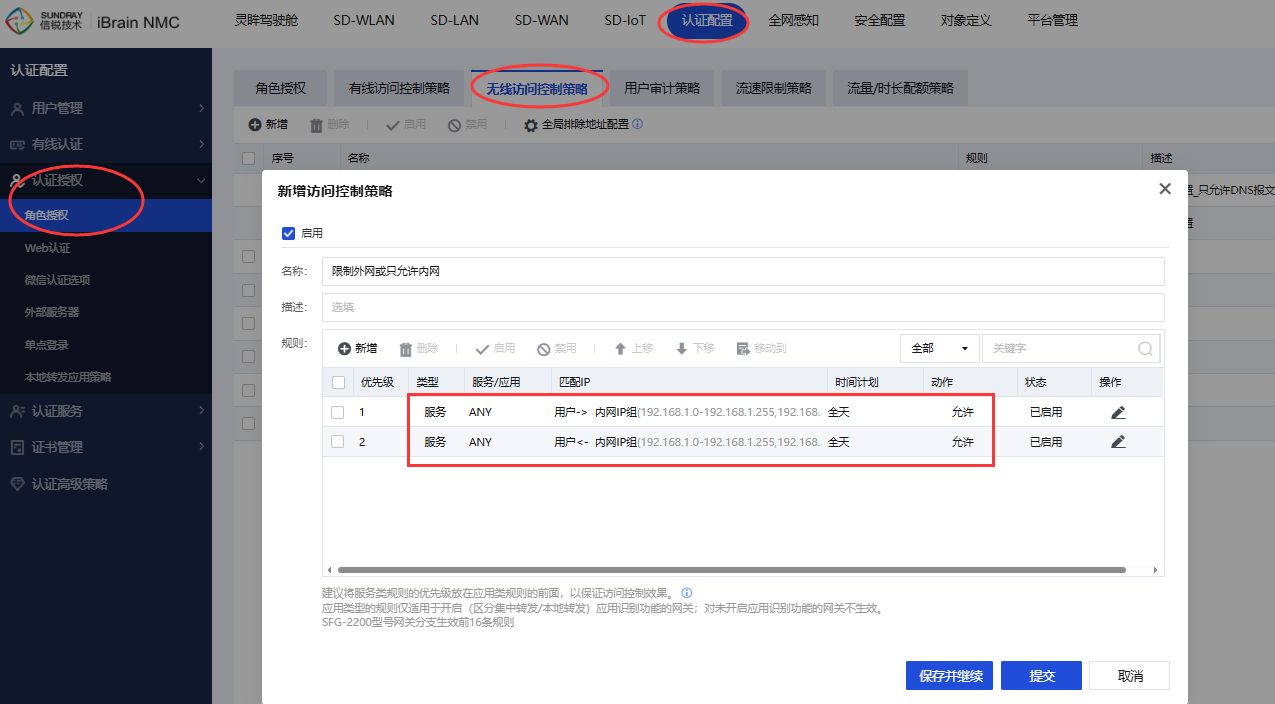

第二步、新增允许内网规则:在【认证配置-认证授权-角色授权-无线访问控制策略】新增,规则设置如下:

| 选项 |

服务/应用 |

选择服务 |

连接方向 |

目的地址/源地址 |

动作 |

其他 |

| 条目1 |

服务 |

ANY |

用户发起 |

内网IP组 |

允许 |

保持默认 |

| 条目2 |

服务 |

ANY |

用户接收 |

内网IP组 |

允许 |

保持默认 |

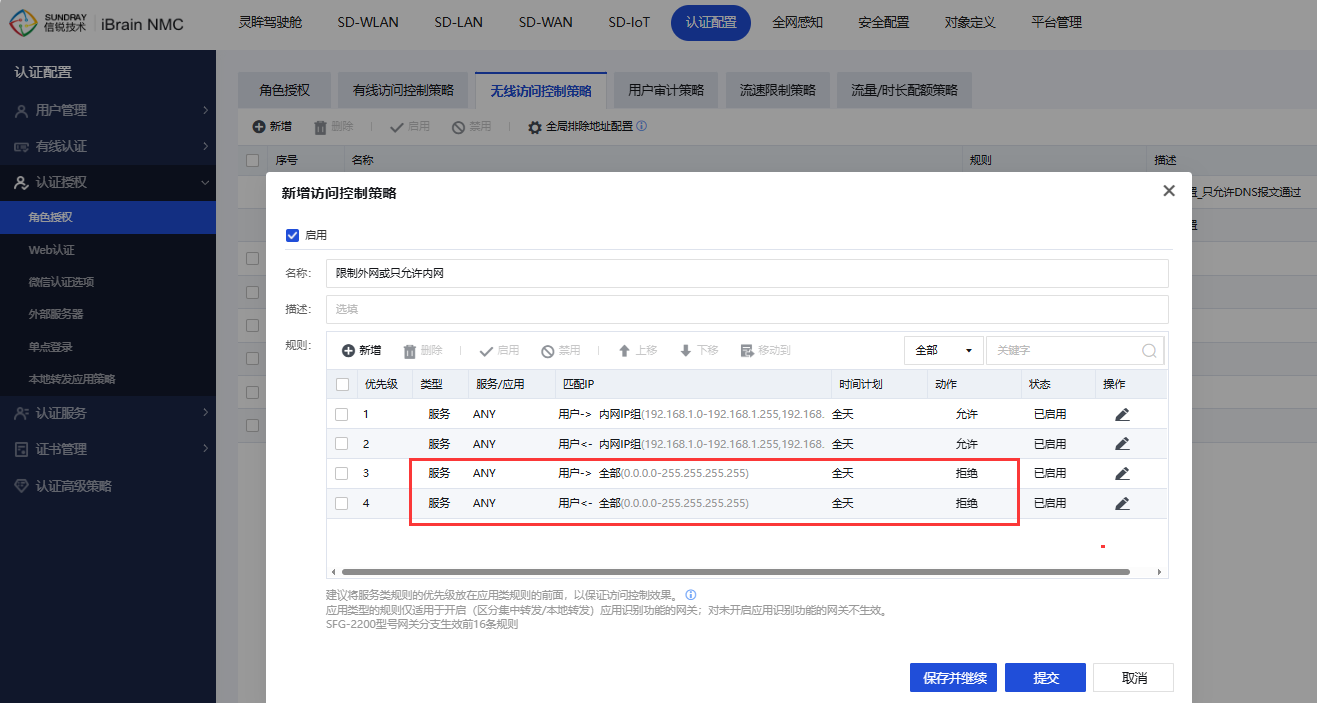

第三步、新增拒绝所有规则

| 选项 |

服务/应用 |

选择服务 |

连接方向 |

目的地址/源地址 |

动作 |

其他 |

| 条目3 |

服务 |

ANY |

用户发起 |

全部 |

拒绝 |

保持默认 |

| 条目4 |

服务 |

ANY |

用户接收 |

全部 |

拒绝 |

保持默认 |

第四步、其余配置按照章节“3配置步骤”的3.5、3.6、3.7配置。

4.2禁止内网/只允许外网示例

需求:设置无线用户禁止访问内网或只允许访问外网。配置如下:

第一步、添加内网IP组:在【对象定义-IP组】新增内网IP组。

第二步、新增拒绝内网规则:在【认证配置-认证授权-角色授权-无线访问控制策略】新增,规则设置如下:

| 选项 |

服务/应用 |

选择服务 |

连接方向 |

目的地址/源地址 |

动作 |

其他 |

| 条目1 |

服务 |

ANY |

用户发起 |

内网IP组 |

拒绝 |

保持默认 |

| 条目2 |

服务 |

ANY |

用户接收 |

内网IP组 |

拒绝 |

保持默认 |

第三步、其余配置按照章节“3配置步骤”的3.5、3.6、3.7配置。

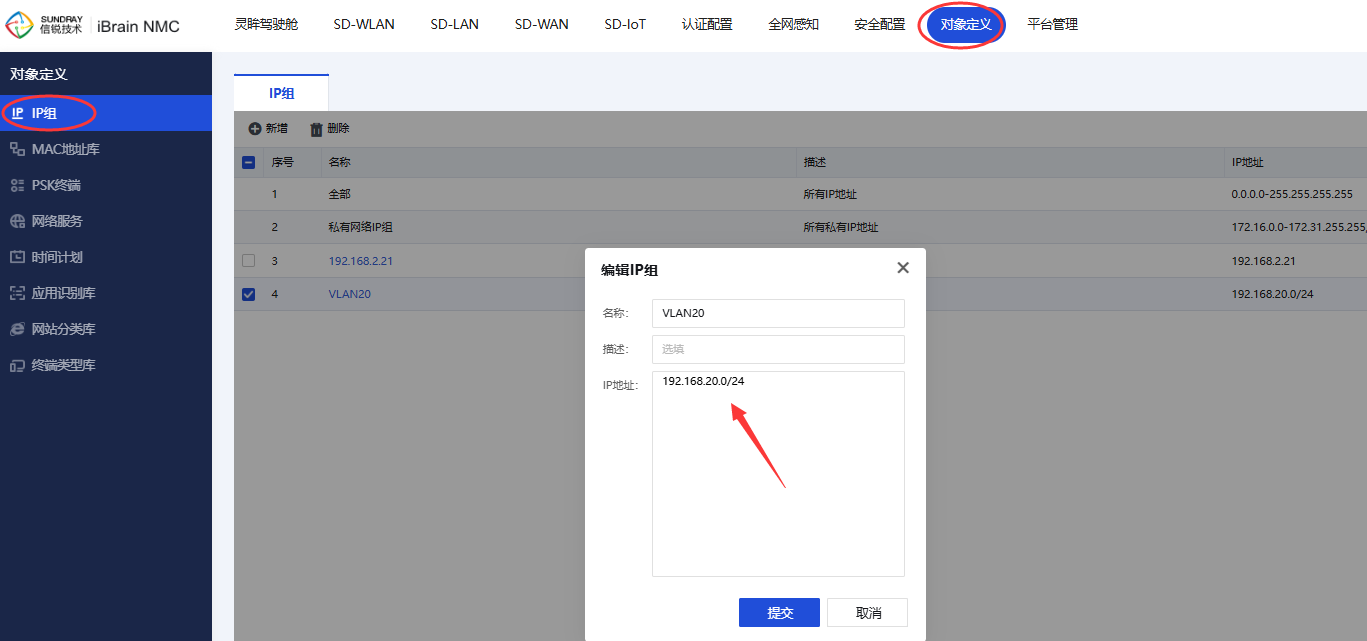

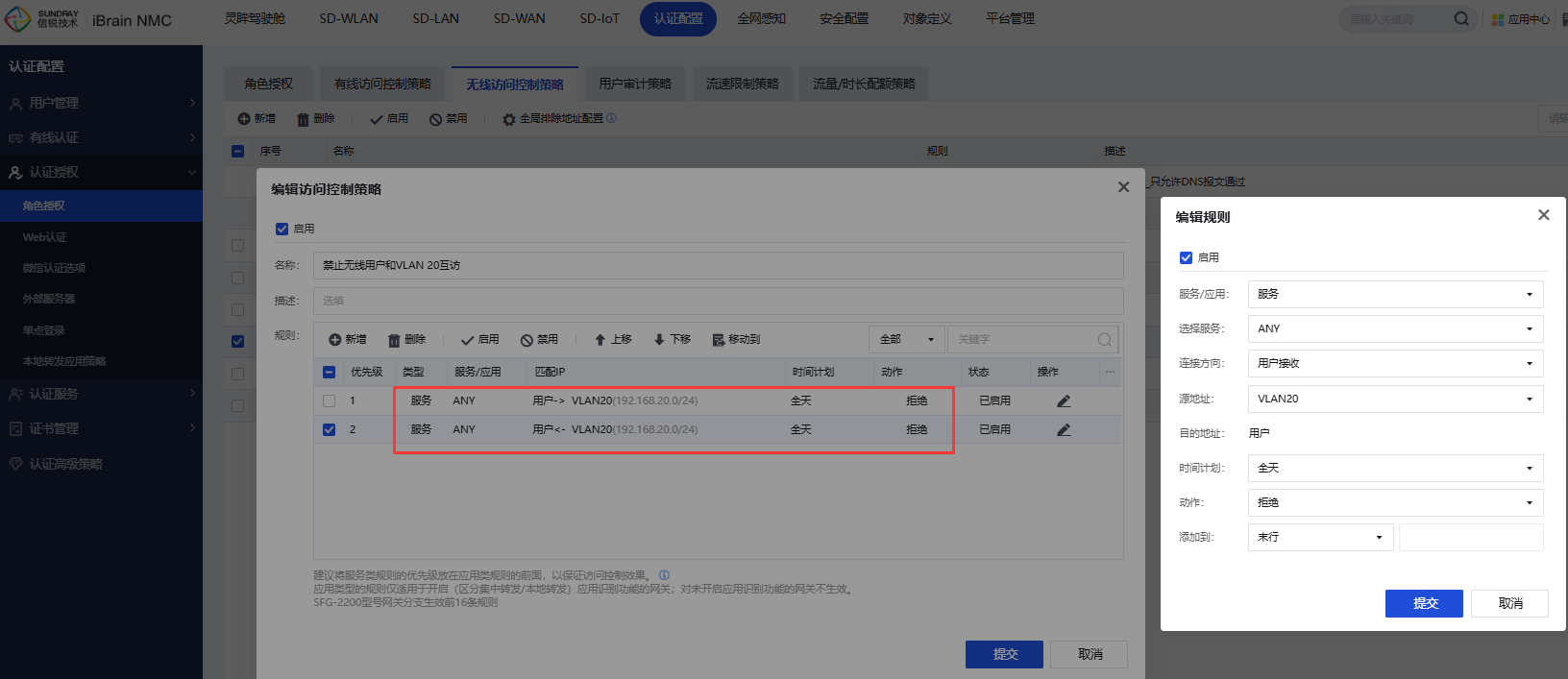

4.3禁止VLAN间用户互访

需求:设置无线用户网段VLAN 10禁止和VLAN 20(192.168.20.0/24)互访。配置如下:

第一步、新增IP组:在【对象定义-IP组】新增VLAN 20的IP组。

第二步、新增拒绝互访规则:在【认证配置-认证授权-角色授权-无线访问控制策略】新增,规则设置如下:

| 选项 |

服务/应用 |

选择服务 |

连接方向 |

目的地址/源地址 |

动作 |

其他 |

| 条目1 |

服务 |

ANY |

用户发起 |

VLAN 20 |

拒绝 |

保持默认 |

| 条目2 |

服务 |

ANY |

用户接收 |

VLAN 20 |

拒绝 |

保持默认 |

第三步、其余配置按照章节“3配置步骤”的3.5、3.6、3.7配置。(在无线用户认证后角色调用)

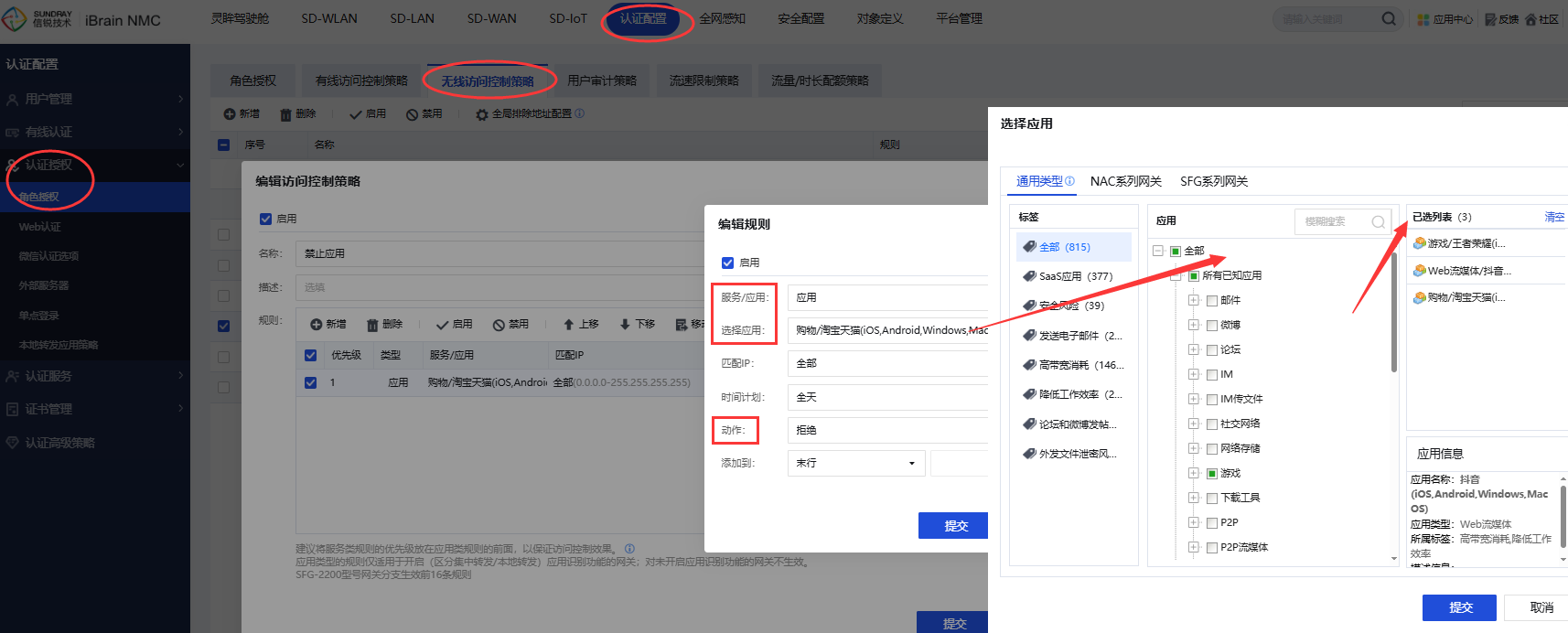

4.4禁止抖音/淘宝/王者荣耀等应用示例

需求:设置无线用户禁止访问抖音/淘宝/王者荣耀。配置如下:

第一步、新增拒绝应用规则:在【认证配置-认证授权-角色授权-无线访问控制策略】新增,“服务/应用”选择应用,“选择应用”勾选需要拒绝访问的应用抖音/淘宝/王者荣耀等,“动作”选择拒绝。其他保持默认。

第二步、其余配置按照章节“3配置步骤”的3.5、3.6、3.7配置。

4.5禁止某个IP端口示例

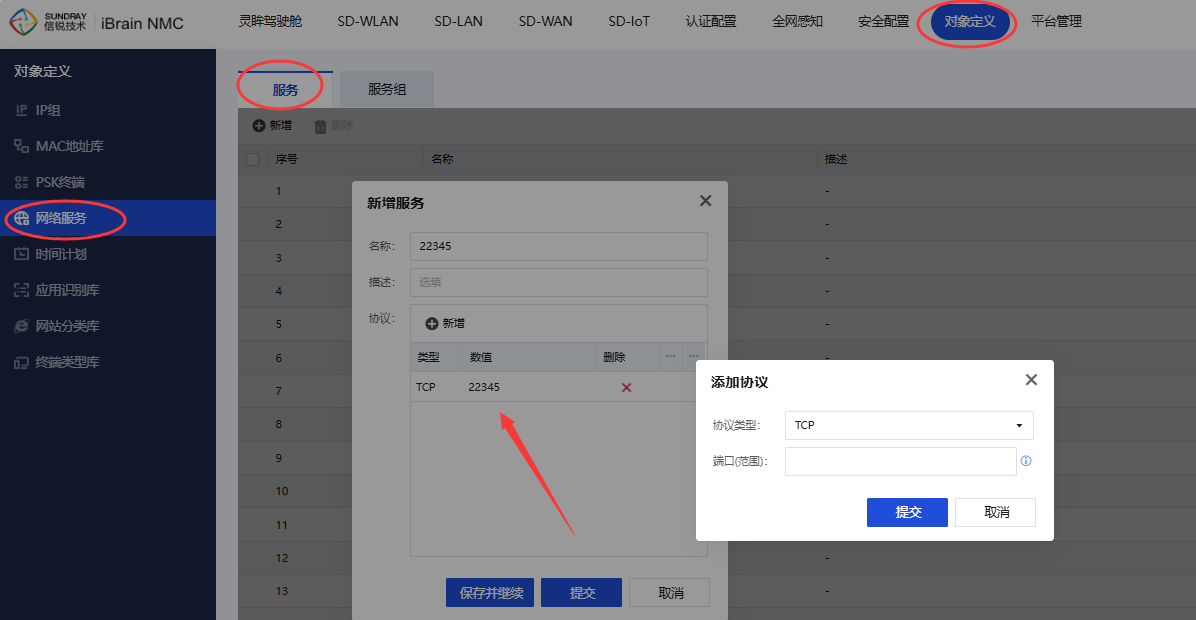

需求:设置无线用户禁止访问NMC或服务器的某个端口,此处以NMC的TCP 22345端口为例。配置如下:

第一步、自定义服务:在【对象定义-网络服务-服务】新增服务,协议选择TCP 22345端口。(协议类型支持IP、TCP、UDP、ICMP)

PS:如果要禁用的端口或协议如TCP 443、DHCP、SMTP、DNS等,已经是NMC自带的,可以跳过第一步,详见第三步的“选择服务”查看系统自带的端口和协议。

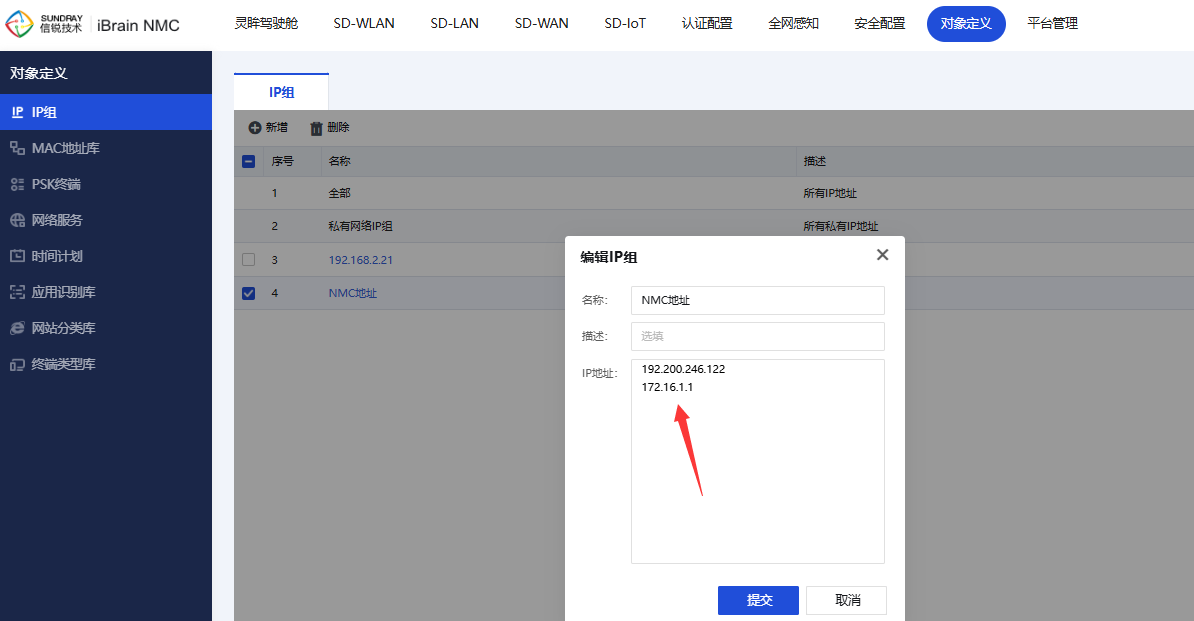

第二步、新增IP组:在【对象定义-IP组】新增IP组,填写NMC的IP。

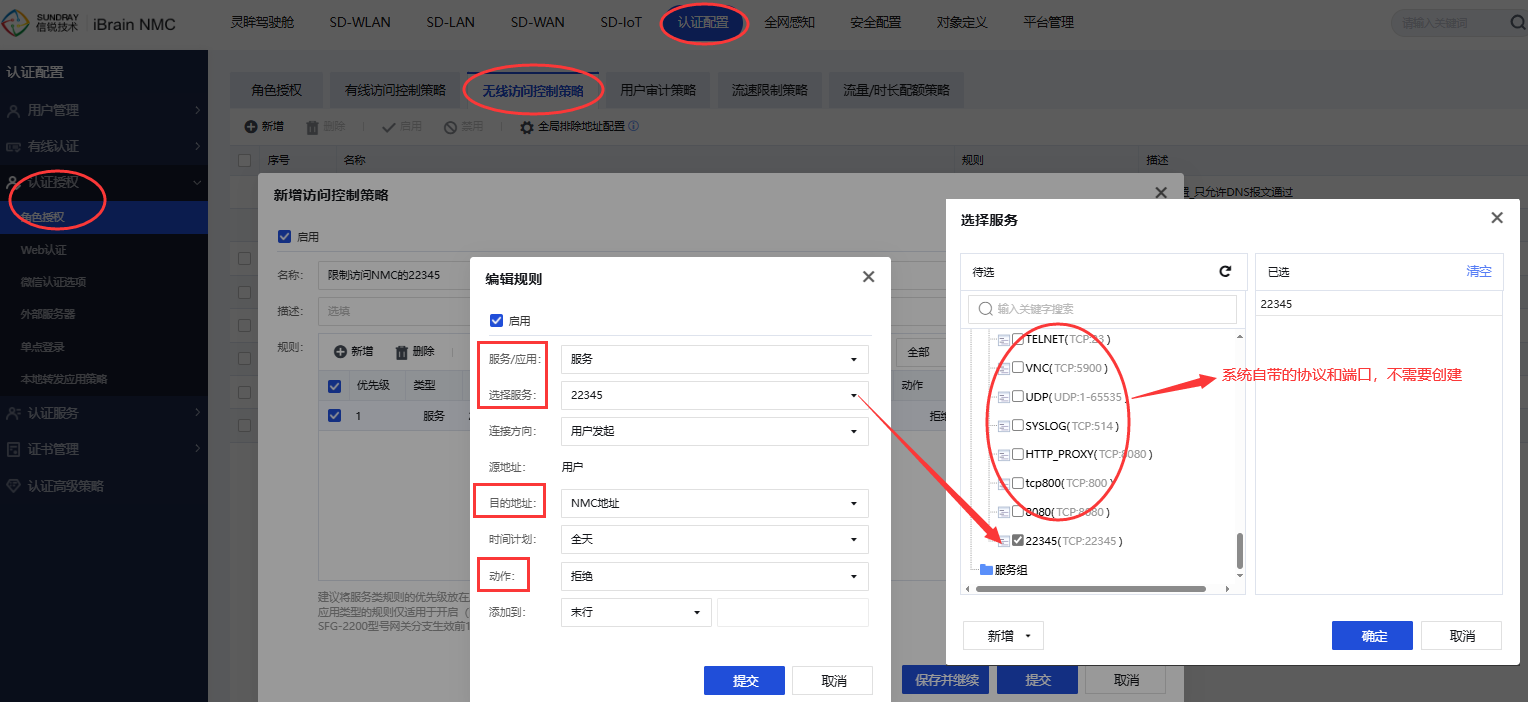

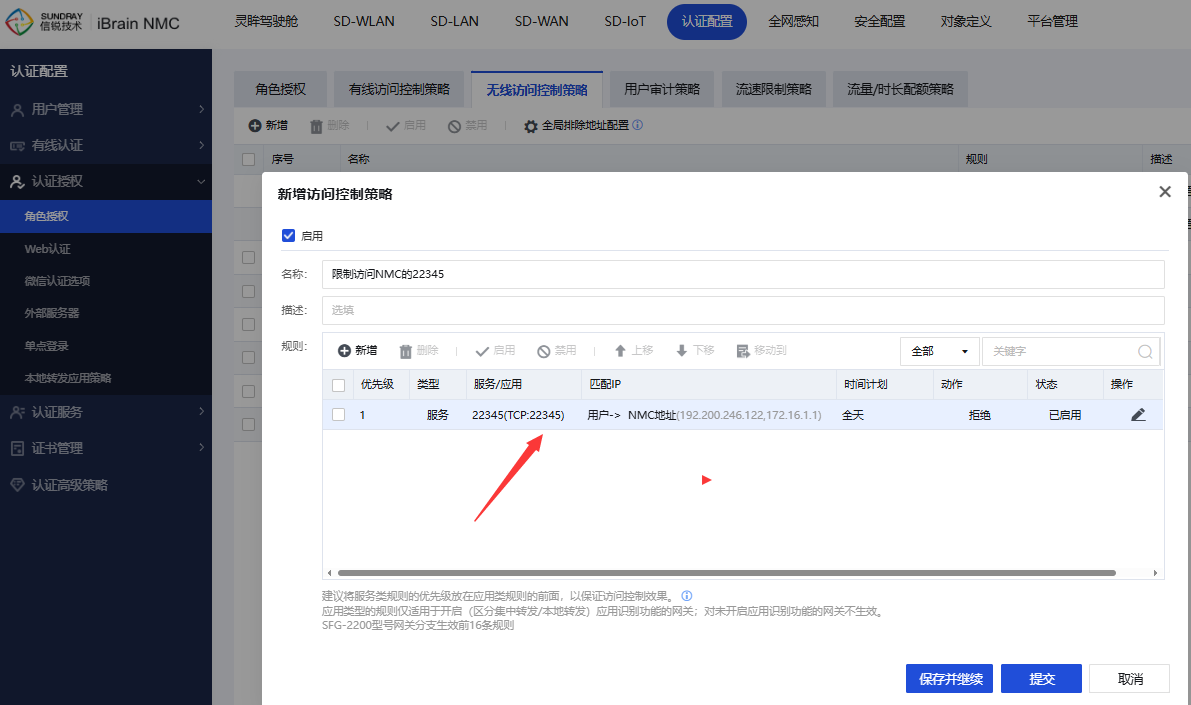

第三步、新增拒绝端口规则:在【认证配置-认证授权-角色授权-无线访问控制策略】新增,规则设置如下:“选择服务”选择第一步自定义的服务,“目的地址”选择第二步新增的IP组。

| 选项 |

服务/应用 |

选择服务 |

连接方向 |

目的地址 |

动作 |

其他 |

| 条目1 |

服务 |

22345 |

用户发起 |

NMC地址 |

拒绝 |

保持默认 |

第四步、其余配置按照章节“3配置步骤”的3.5、3.6、3.7配置。

4.6禁止某些域名/网址

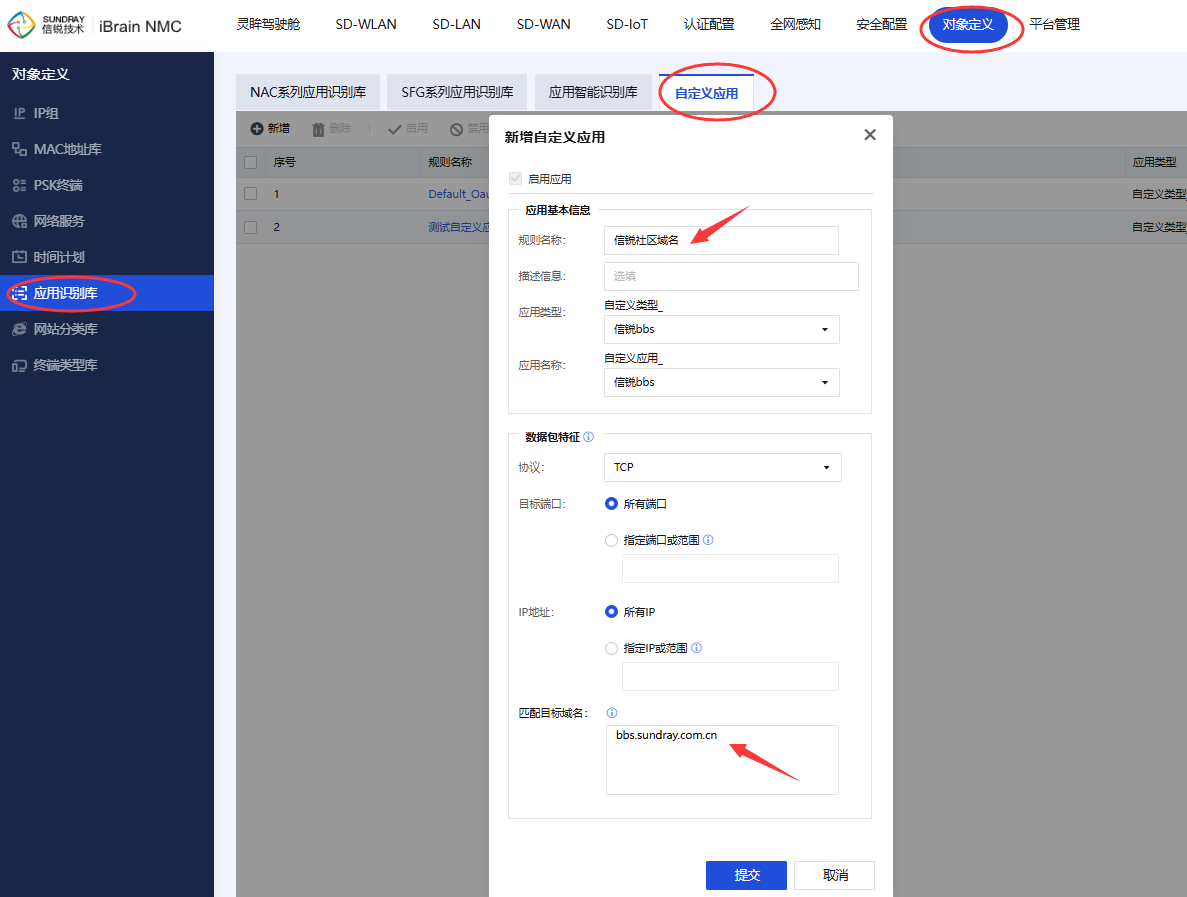

需求:设置无线用户禁止访问某个域名或网址,此处以禁止访问信锐社区bbs.sundray.com.cn为例。配置如下:

第一步、自定义应用:在【对象定义-应用识别库-自定义应用】新增,在“匹配目标域名”处填写要限制的域名。

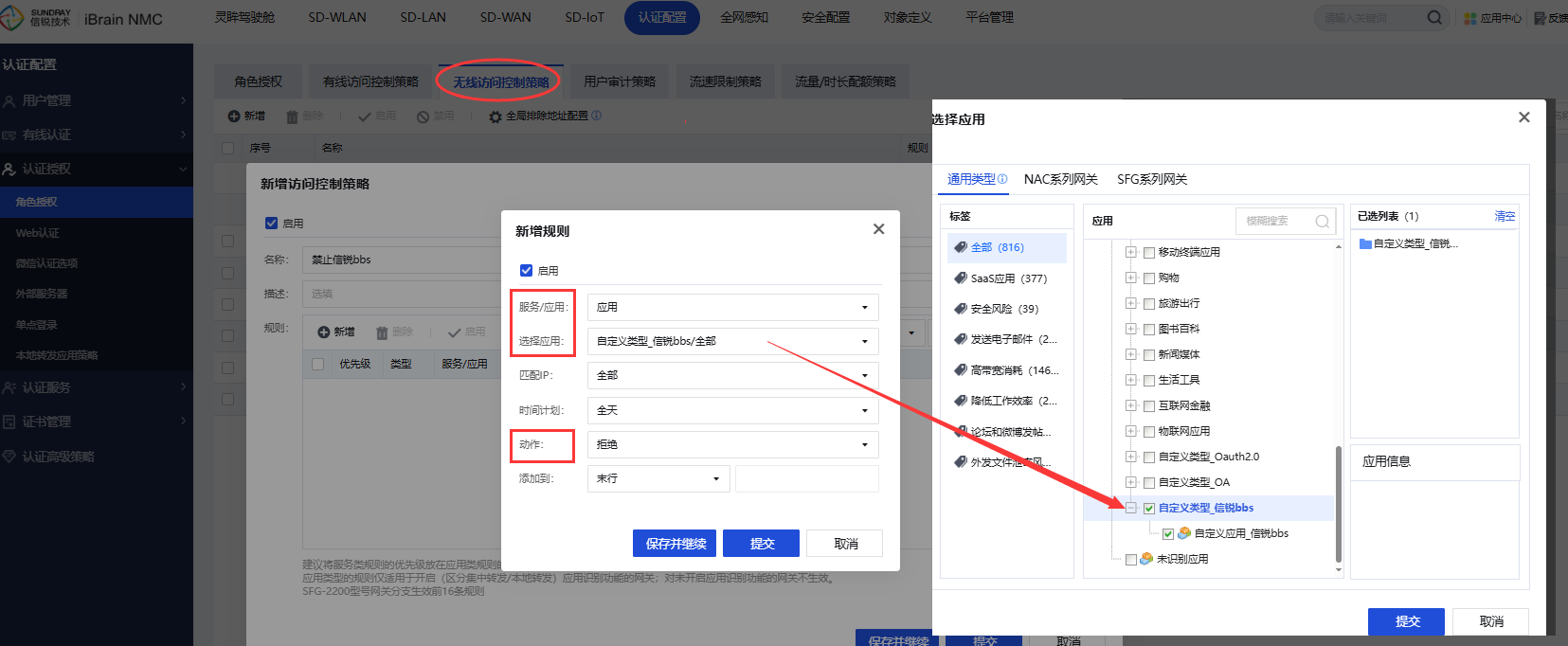

第二步、新增拒绝域名规则:在【认证配置-认证授权-角色授权-无线访问控制策略】新增,规则设置如下:“选择应用”选择第一步自定义的应用。

| 选项 |

服务/应用 |

选择应用 |

动作 |

其他 |

| 条目1 |

应用 |

信锐bbs |

拒绝 |

保持默认 |

第三步、其余配置按照章节“3配置步骤”的3.5、3.6、3.7配置。

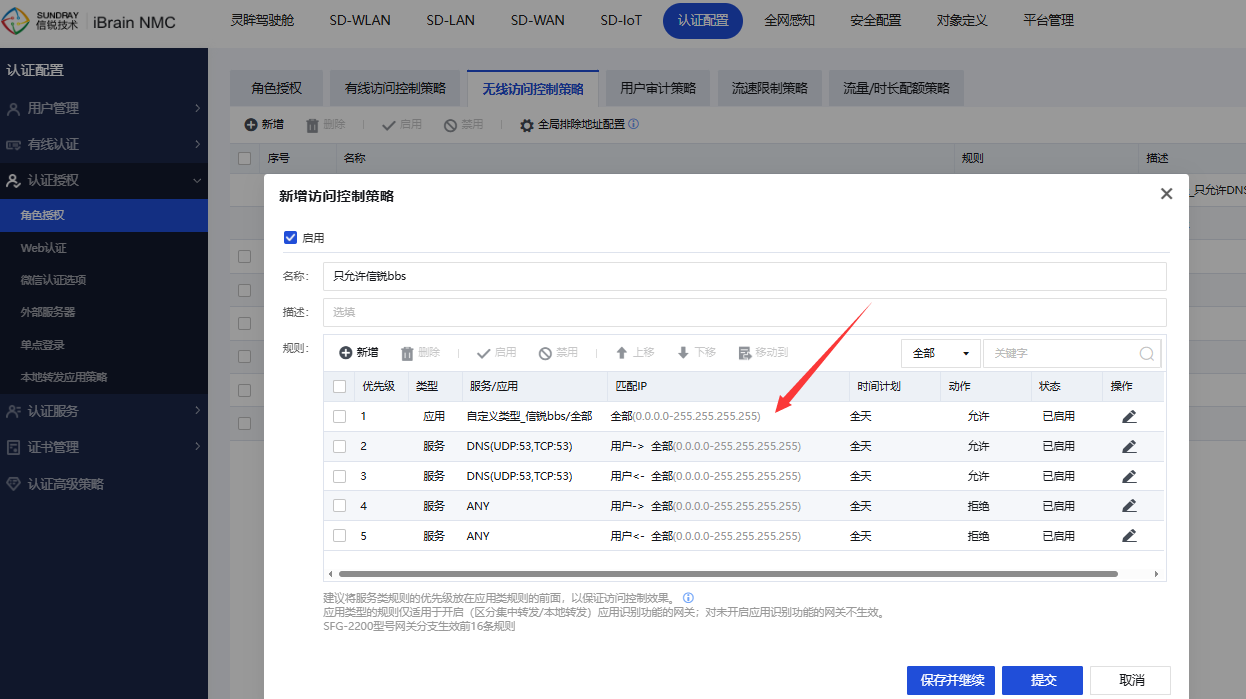

4.7只允许某些域名/网址

需求:设置无线用户只允许访问某个域名或网址,此处以只允许访问信锐社区bbs.sundray.com.cn为例。有以下两种方式配置。

方式一、参考章节4.5配置思路:先自定义应用,再新增只允许域名的规则。

除了允许域名的条目,还需要再加两条允许访问DNS(用于解析域名)和两条拒绝访问所有服务的条目。如下配置指引。

| 选项 |

服务/应用 |

选择服务/应用 |

连接方向 |

目的地址/源地址 |

动作 |

其他 |

| 条目1 |

应用 |

对应域名 |

/ |

/ |

允许 |

保持默认 |

| 条目2 |

服务 |

DNS |

用户发起 |

内网IP组 |

允许 |

保持默认 |

| 条目3 |

服务 |

DNS |

用户接收 |

内网IP组 |

允许 |

保持默认 |

| 条目4 |

服务 |

ANY |

用户发起 |

全部 |

拒绝 |

保持默认 |

| 条目5 |

服务 |

ANY |

用户接收 |

全部 |

拒绝 |

保持默认 |

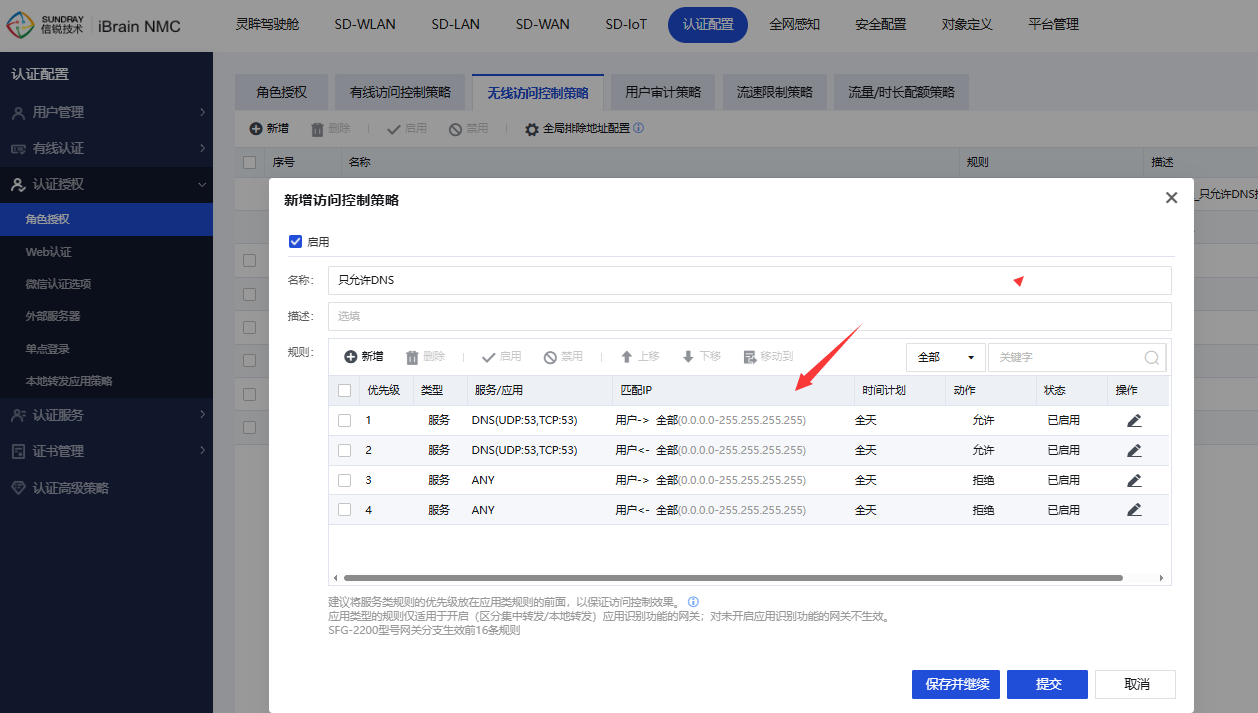

方式二、全局排除地址方式:先给用户调用只允许DNS权限,放通DNS是用于解析域名,再将允许访问的域名添加到全局排除地址列表中。

PS:此方式请谨慎选择,全局排除域名对设备上所有的无线用户均生效。

| 选项 |

服务/应用 |

选择服务 |

连接方向 |

目的地址/源地址 |

动作 |

其他 |

| 条目1 |

服务 |

DNS |

用户发起 |

内网IP组 |

允许 |

保持默认 |

| 条目2 |

服务 |

DNS |

用户接收 |

内网IP组 |

允许 |

保持默认 |

| 条目3 |

服务 |

ANY |

用户发起 |

全部 |

拒绝 |

保持默认 |

| 条目4 |

服务 |

ANY |

用户接收 |

全部 |

拒绝 |

保持默认 |

5其他附加配置项

5.1全局排除地址配置

NMC全局排查地址仅对无线访问控制策略生效,添加到全局排除地址配置里的域名或IP地址,将不受无线访问控制策略的任何限制,即使是认证前角色也是放通的。

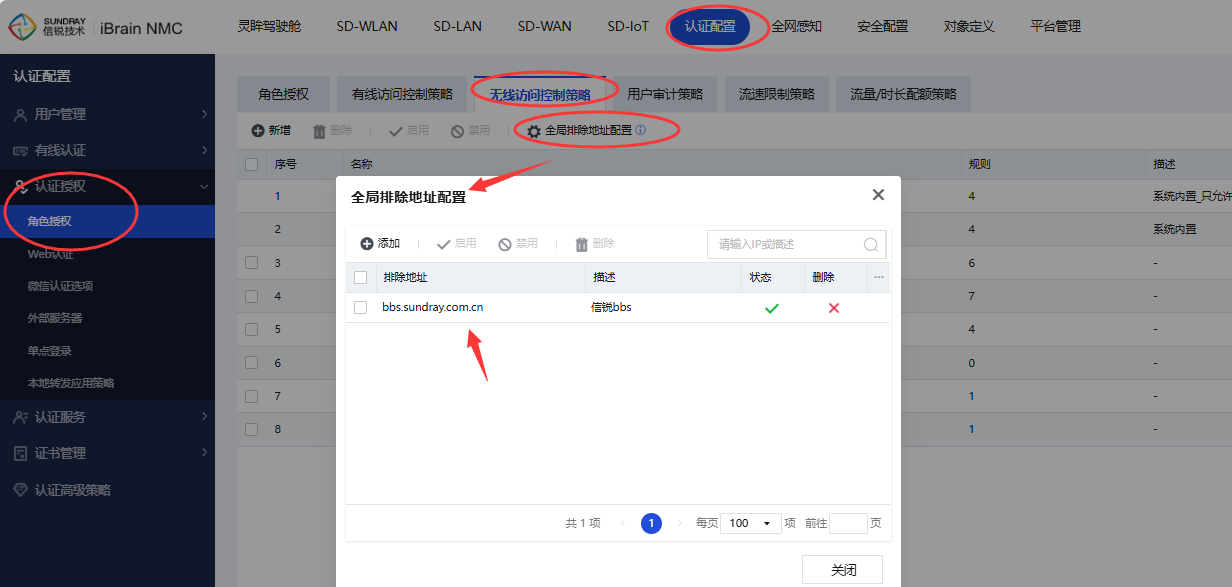

在【认证配置】-【认证授权】-【角色授权】-【无线访问控制策略】点击“全局排除地址”添加,支持排除“IP地址”、“域名”(http、https都支持)。

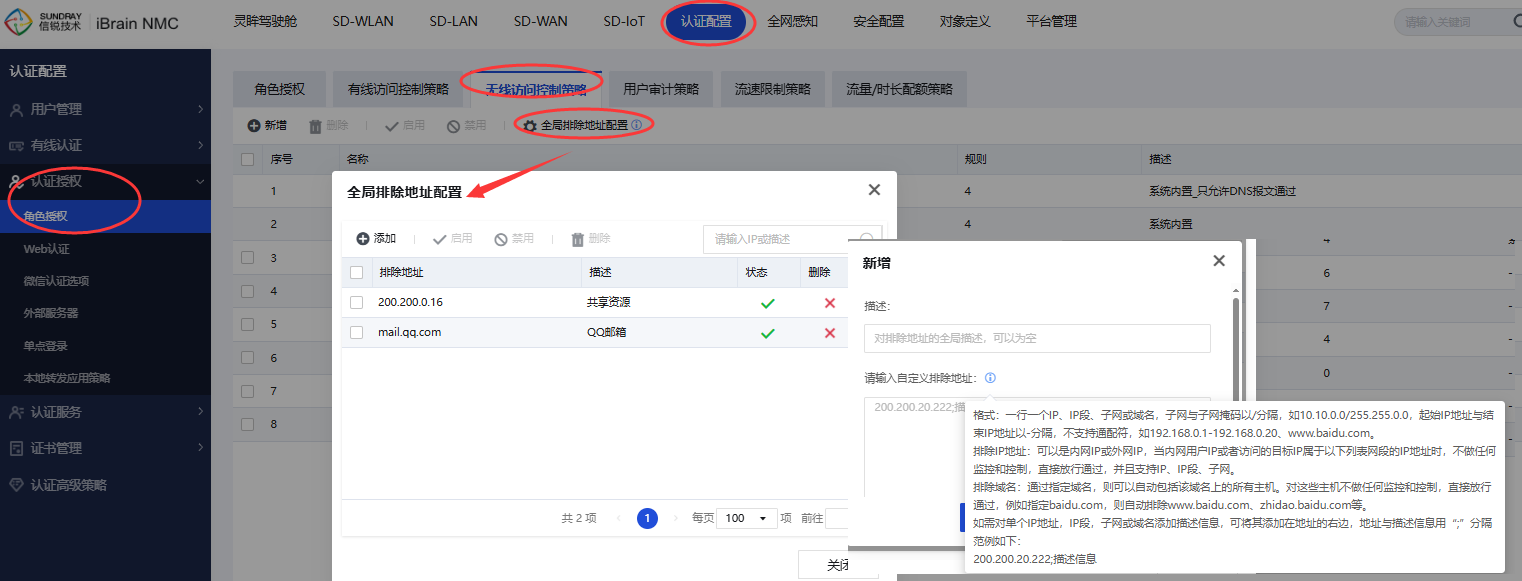

如下图全局排查地址添加200.200.0.16、mail.qq.com,用户访问200.200.0.16、mail.qq.com将完全不受无线访问控制策略的限制。

注意:全局排除地址添加域名时,也需要将外网DNS放通,否则将无法正常解析域名。例如设置用户禁止访问外网,但允许访问某个域名如mail.qq.com,将mail.qq.com添加到全局排除后,用户依然无法正常访问mail.qq.com。

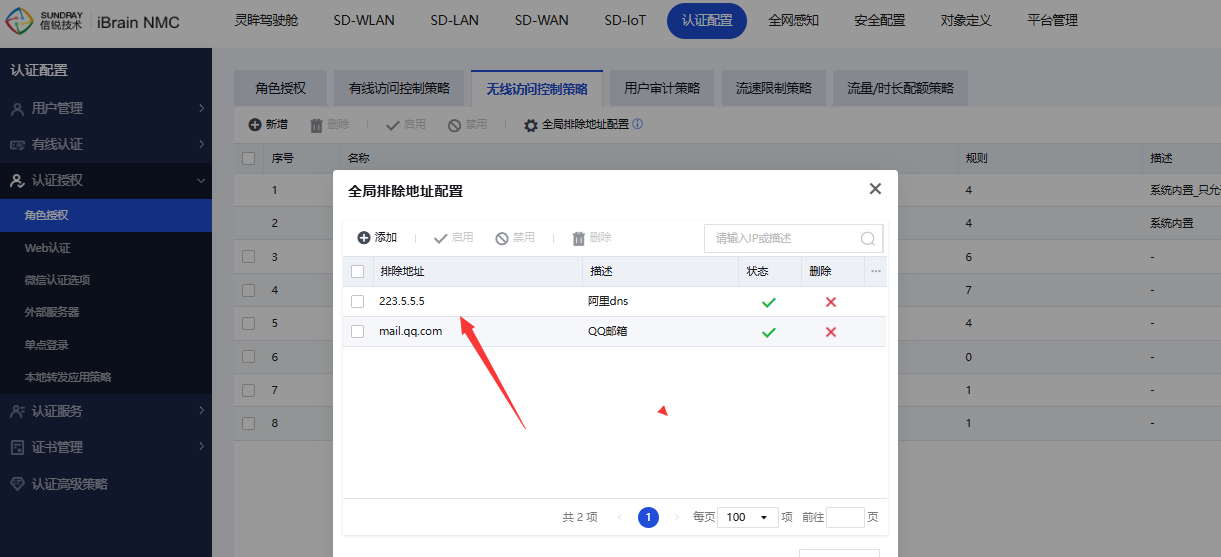

因为DNS未放通,mail.qq.com无法正常解析,所以需要同时放通DNS服务器IP。如下图。

5.2只给部分用户做限制

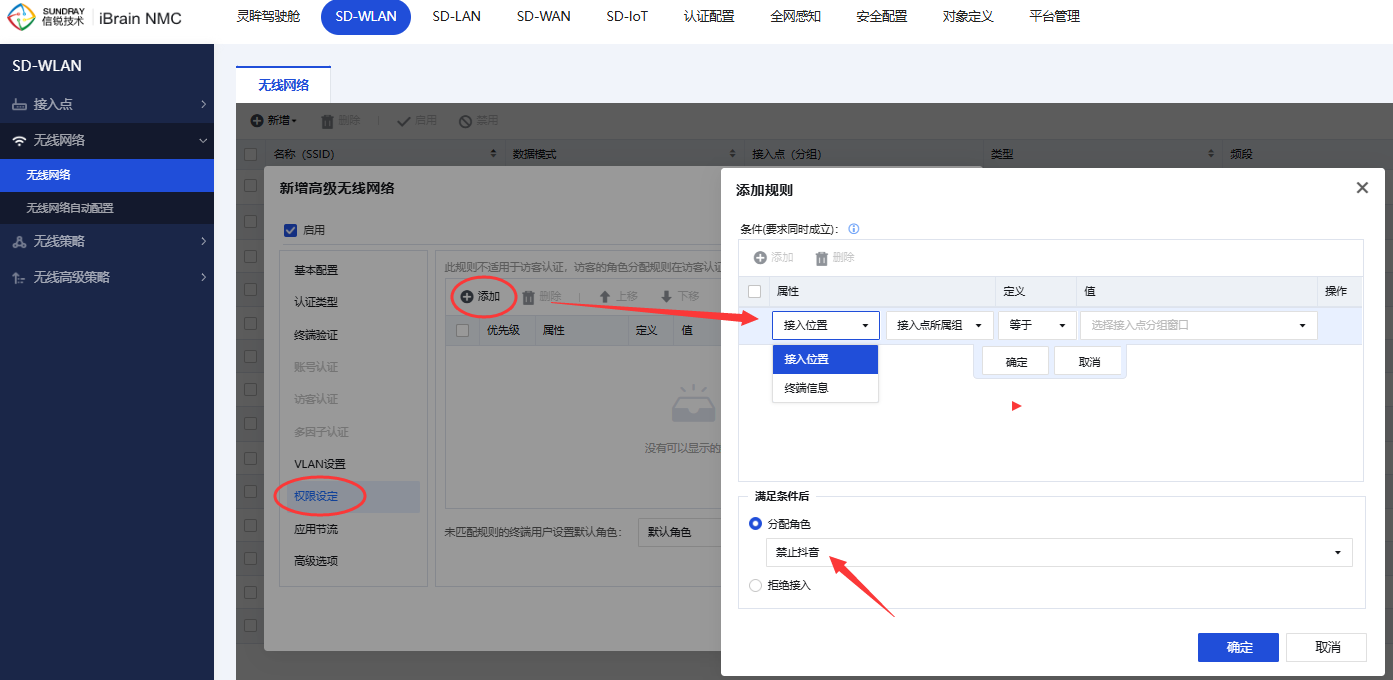

给相同SSID的用户分配不同网络权限,可以在SSID的“访客认证”或“权限设定”里添加规则。

在【SD-WLAN-无线网络-无线网络】编辑SSID。

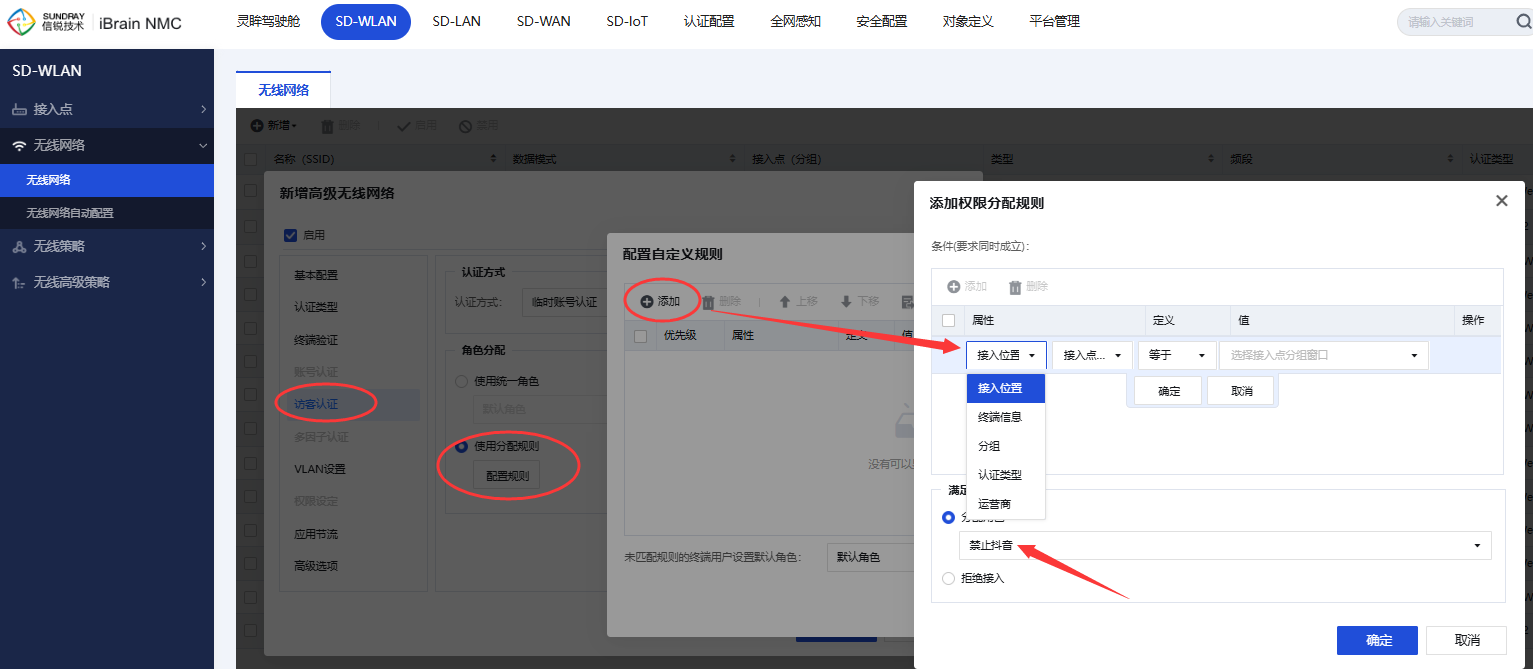

1、访客认证方式在“访客认证”里,启用“使用分配规则”,点击“配置规则”,点击添加,选择权限分配条件如基于接入位置(AP)、终端信息(MAC、用户名、终端类型)等,分配角色选择不同于其他用户的角色。

注意:添加条件时,条件要同时成立才会分配指定的角色。

2、其余认证方式在“权限设定”配置,点击添加,选择权限分配条件如基于用户名、接入位置(AP)、终端信息(MAC、用户名、终端类型)等,分配角色选择不同于其他用户的角色。

注意:添加条件时,条件要同时成立才会分配指定的角色。

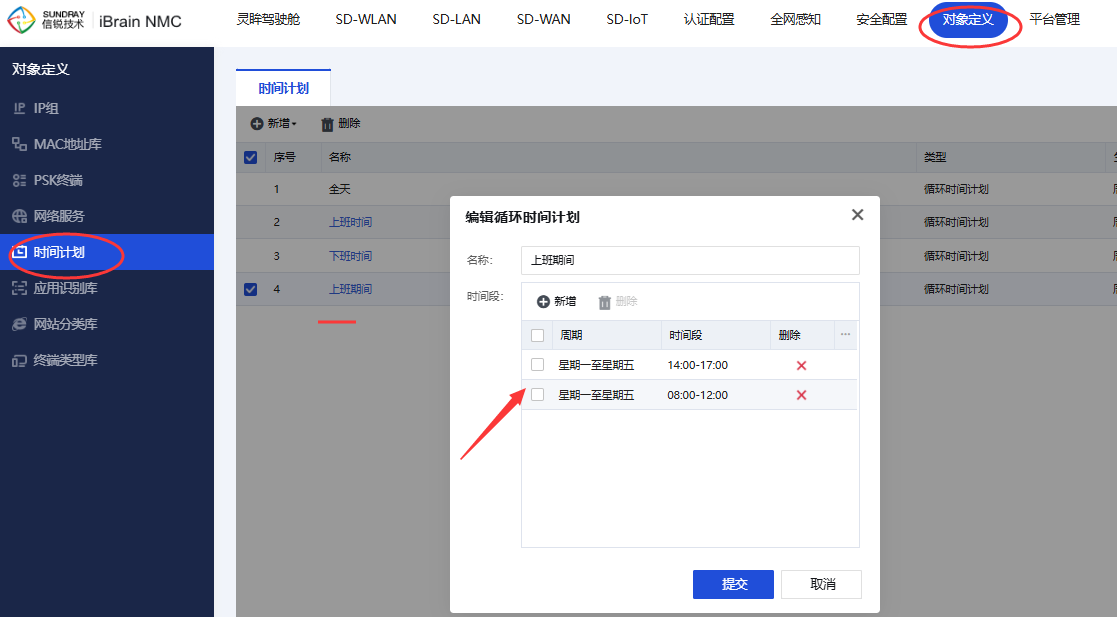

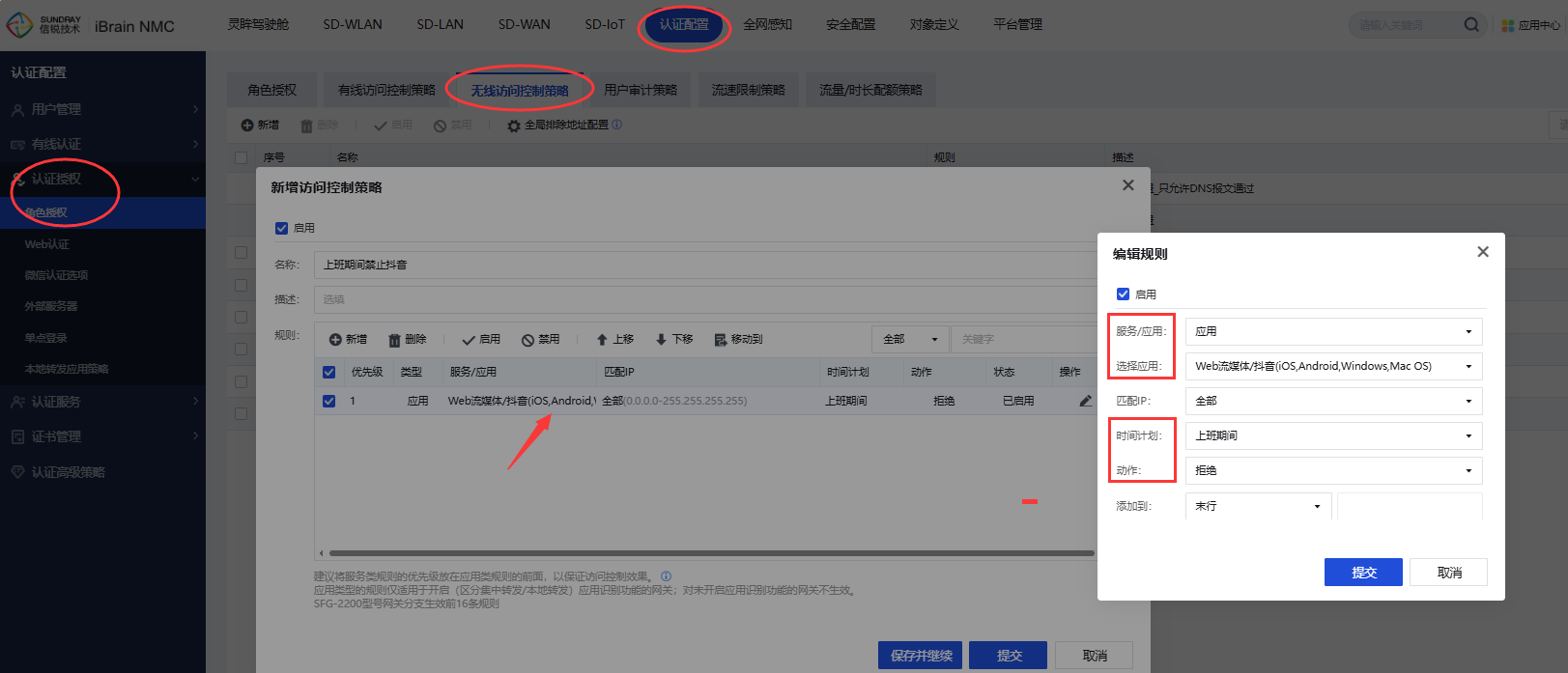

5.3基于时间计划做限制

访问控制策略规则支持基于时间计划,比如禁止员工上班期间刷抖音,下班期间不限制。配置如下:(其余配置参考章节“3配置步骤”)

第一步、设置上班时间计划:在【对象定义-时间计划】新增循环时间计划,设置时间段为周一至周五的08:00-12:00、14:00-17:00。

第二步、新增上班时间拒绝抖音策略:在【认证配置-认证授权-角色授权-无线访问控制策略】新增基于应用的策略,应用选择抖音,时间计划选择第一步添加的上班时间,动作选择拒绝。

6常见问题

6.1访问控制策略不生效

问题:给认证用户添加了访问控制策略不生效。

排查思路:

1、按照本文配置步骤重新检查配置是否正确。

2、如配置没问题,请将测试用户在【在线用户】注销后,让其重新连接或认证,确保角色匹配正确后,再测试策略是否生效。

3、如依然不生效,请联系信锐售后处理。